Les enjeux de la confidentialité maintenant passés en revue, voyons comment nous pouvons toutes et tous, à notre niveau, œuvrer pour cadenasser notre intimité et ainsi limiter les effets de la collecte massive de vos données personnelles.

« Limiter », et non pas « mettre un terme ». Car s'il y a bien une chose à garder en tête avant de poursuivre la lecture de ce dossier, c'est qu'il est absolument impossible d'échapper complètement à la collecte de données. Du moins pas en faisant le choix d'être un individu connecté.

Vous avez un smartphone ? Vous naviguez sur Internet ? Payez par carte bancaire ? Vous êtes traqués.

Alors, même si certains jugeront pertinents pour eux de revenir aux téléphones prépayés jetables et aux paiements en espèces, la majorité d'entre-nous préférera sans doute rester raisonnable dans les contre-mesures à mettre en place.

Autre chose : s'intéresser aux façons de protéger ses données, c'est ouvrir une boîte de Pandore. Loin de nous l'envie de susciter chez vous des sentiments paranoïaques. Alors autant l'écrire : il y aura toujours quelque chose de plus à faire. Il y aura toujours une meilleure application à utiliser, qui garantit un niveau de chiffrement plus robuste, toujours un fournisseur de VPN plus fiable, toujours un OS dont les verrous en place offrent de meilleures garanties de confidentialité. Qu'on se le dise : nous nous apprêtons à jouer à un jeu sans fin.

Aussi infini soit-il, ce jeu n'est pourtant pas dénué d'intérêt, car mettre en place des mécanismes de protection est galvanisant à plus d'un titre. D'abord, cela permet de se rendre compte, au niveau individuel, de l'ampleur de la collecte de données. Ensuite, les parties de notre vie que l'on désire garder secrètes apparaissent encore plus clairement à la lumière de toutes celles que nous avons déjà laissé s'échapper.

Première étape : faire le tri

Si la collecte de nos données personnelles est aujourd'hui si massive, c'est qu'Internet est un espace où l'on nous demande constamment de nous enregistrer. Créer un compte pour accéder à un service en ligne est devenu aussi routinier que de consulter ses mails. Pourtant, multiplier les comptes sur Internet, c'est multiplier les canaux d'acquisition de nos chères données personnelles par les trackers.Une habitude qui pose aussi de sérieux problèmes de sécurité aux internautes. Combien sommes-nous à avoir créé un compte à la va-vite, simplement pour accéder à un contenu, sans avoir pris soin de créer un mot de passe suffisamment robuste ? Ou pire, en utilisant le même mot de passe que sur d'autres comptes ?

La première étape pour reprendre le contrôle de vos données nécessitera donc l'usage d'un papier, d'un crayon et, surtout, de vous armer de patience. Il va s'agir de lister tous les services en ligne sur lesquels vous vous êtes un jour enregistré, et de décider si, désormais, ce service vous est toujours utile. Si la réponse est oui, une bonne pratique serait de vous y connecter, de mettre à jour votre mot de passe et surtout d'activer l'authentification à double facteur si elle est disponible.

Pour cette tâche, le plus pratique est d'utiliser un gestionnaire de mots de passe — ce qui va complètement vous mâcher le travail et vous rendre de fiers services par la suite. Pensez aussi à aller faire un tour sur le site haveibeenpwned.com et d'y renseigner votre ou vos adresses email. Cet outil vous permettra de savoir si elles ont déjà été compromises lors de fuites de données.

🔑 Quel gestionnaire de mots de passe utiliser ?

Il existe pléthore de gestionnaires de mots de passe sur Internet. Aujourd'hui, la plupart sont disponibles sur toutes les plateformes possibles et imaginables, ce qui facilite grandement leur utilisation et leurs bienfaits.

Si beaucoup de solutions propriétaires existent (LastPass, Dashlane, 1Password...), nous privilégierons ici (et dans l'intégralité de ce dossier) des alternatives open sources et gratuites. Dans le cercle de la « privacy », deux noms sortent clairement du lot : BitWarden et KeyPassXC.

Disponible via une application officielle aussi bien sur desktop que sur Android ou iOS, BitWarden a notre préférence. Ce gestionnaire permet de créer des mots ou phrases de passe uniques, d'en faciliter la saisie lors de la navigation, et dispose de l'authentification à deux facteurs. Mise à jour régulièrement, open source et gratuite, l'application permet aussi de sécuriser des notes confidentielles qui, comme l'intégralité du contenu de votre coffre, est chiffré en AES-256 bit pour une sécurité maximum.

Pour les sites et services dont vous n'avez plus l'usage, il est recommandé de supprimer ou de demander la suppression de votre compte afin d'avoir la conscience tranquille.

« Un travail de titan, mais dont on ressort aussi satisfaits que d'un bon nettoyage de printemps »

Depuis l'adoption du Règlement Général sur la Protection des Données (RGPD) en 2018, de nombreux sites ont rendu plus aisée la suppression d'un compte client. Si ce n'est pas le cas, il vous faudra contacter par email l'éditeur du site pour demander la suppression de votre compte et des données qui y sont liées. Le site JustDeleteMe liste par ailleurs la marche à suivre pour supprimer son compte sur une grande variété de sites Web.

Un travail de titan, selon le nombre de sites que vous fréquentez, mais dont on ressort aussi satisfaits que d'un bon nettoyage de printemps chez soi.

Profitons-en pour aborder le cas des réseaux sociaux. Soyons clairs : Facebook et Google sont aujourd'hui les deux entreprises les plus gourmandes en termes de collecte et revente de données. Nous verrons plus loin quelles alternatives s'offrent à vous pour vous passer de Google. Mais pour ce qui est de Facebook, l'heure est venue de vous demander si votre présence sur le réseau social de Mark Zuckerberg correspond toujours à vos attentes en termes de confidentialité.

Parmi les actions concrètes que vous pouvez mettre en place pour protéger vos données, supprimer tout ou partie de vos comptes sur les réseaux sociaux est l'une des plus radicales... Et la plus efficace.

Le smartphone, ce cher espion de poche

À l'heure où sont écrites ces lignes, 45,12 % de la population mondiale dispose d'un smartphone. Cela correspondrait, d'après Statista à près de 3,5 milliards d'appareils dans le monde. Un chiffre qui reste légèrement en deçà du pourcentage de foyers à disposer d'un ordinateur portable (49,7 %), mais dont la croissance semble inarrêtable. Pour preuve : le trafic internet mobile aurait augmenté de 222 % au cours des cinq dernières années (BroadBandSearch.net) et représenterait aujourd'hui plus de 52 % des connexions.L'ampleur de la collecte de données est autrement plus troublante lorsque l'on sait que notre smartphone nous quitte rarement. Toujours dans notre poche, dans notre sac. Près de nous lorsque nous dormons ; première chose que nous regardons en nous réveillant. La place qu'a prise cet appareil dans nos vies au cours des dix dernières années est immense. Aussi, entreprendre des mesures de protection de nos données personnelles sur nos smartphones apparaît aussi nécessaire qu'extrêmement complexe.

« Le smartphone est le plus grand ennemi de la vie privée »

Sans vouloir remettre en question le bien-fondé de l'objet smartphone, il ne paraît pas exagéré de le déclarer plus grand ennemi de la vie privée. C'est un fait : votre smartphone vous localise en permanence, et cela peu importe les barrières que vous mettrez en place. Même avec les meilleures protections du monde, votre opérateur pourra continuer de vous localiser, simplement en croisant l'identifiant IMEI de votre téléphone et l'IMSI de votre carte SIM.

Quelle marge de manœuvre reste-t-il alors ? Beaucoup, rassurez-vous. Car si un smartphone est capable de vous localiser précisément, il est possible de faire en sorte que ce que vous y faites échappe aux regards indiscrets.

Mais avant de nous y atteler, il faut faire tomber quelques préjugés. Oui : Apple est de loin meilleur que Google en termes de protection des données personnelles.

Ou plutôt, reformulons : iOS est le moindre des deux maux.

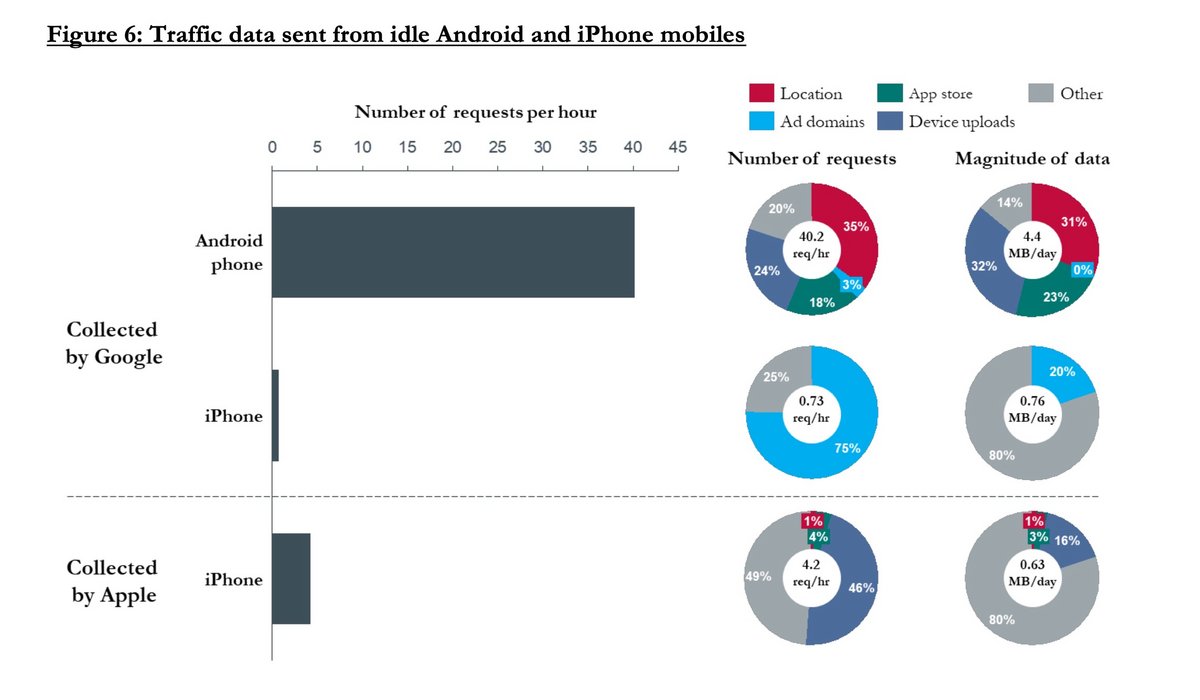

Pour vous en convaincre, il suffit de lire le glaçant rapport (PDF) du professeur Douglas C. Schmidt, de l'Université de Vanderbilt (Tennessee), publié dans la revue Digital Content Next. S'intéressant à la collecte de données opérée par Google, le professeur s'est livré à diverses expériences à l'aide de deux téléphones : l'un propulsé par Android, l'autre par iOS.

L'un des scénarios testés par l'Universitaire consistait à laisser les deux appareils tranquilles pendant 24 heures, en ouvrant simplement un onglet sur le navigateur intégré par défaut (Chrome pour Android, Safari pour iOS). Le constat est sans appel : un téléphone Android envoie 50 fois plus de données à Google qu'un iPhone.

Mais comme on peut le voir, un iPhone envoie lui aussi des données à Google (et à Apple), alors même qu'aucune interaction n'est en cours, et qu'aucune application Google n'a été installée sur le smartphone.

Difficile, dès lors, de valider la posture d'Apple qui tend à s'ériger en parangon de la confidentialité depuis quelques années. Si nous étions mauvaises langues, nous suggérerions qu'Apple est finalement meilleur en marketing qu'en privacy. Mais ce n'est pas notre genre.

Chiffrer le contenu de votre smartphone

Le chiffrement est le maître mot de la confidentialité. Et les smartphones permettent heureusement de le mettre en place facilement.- iOS

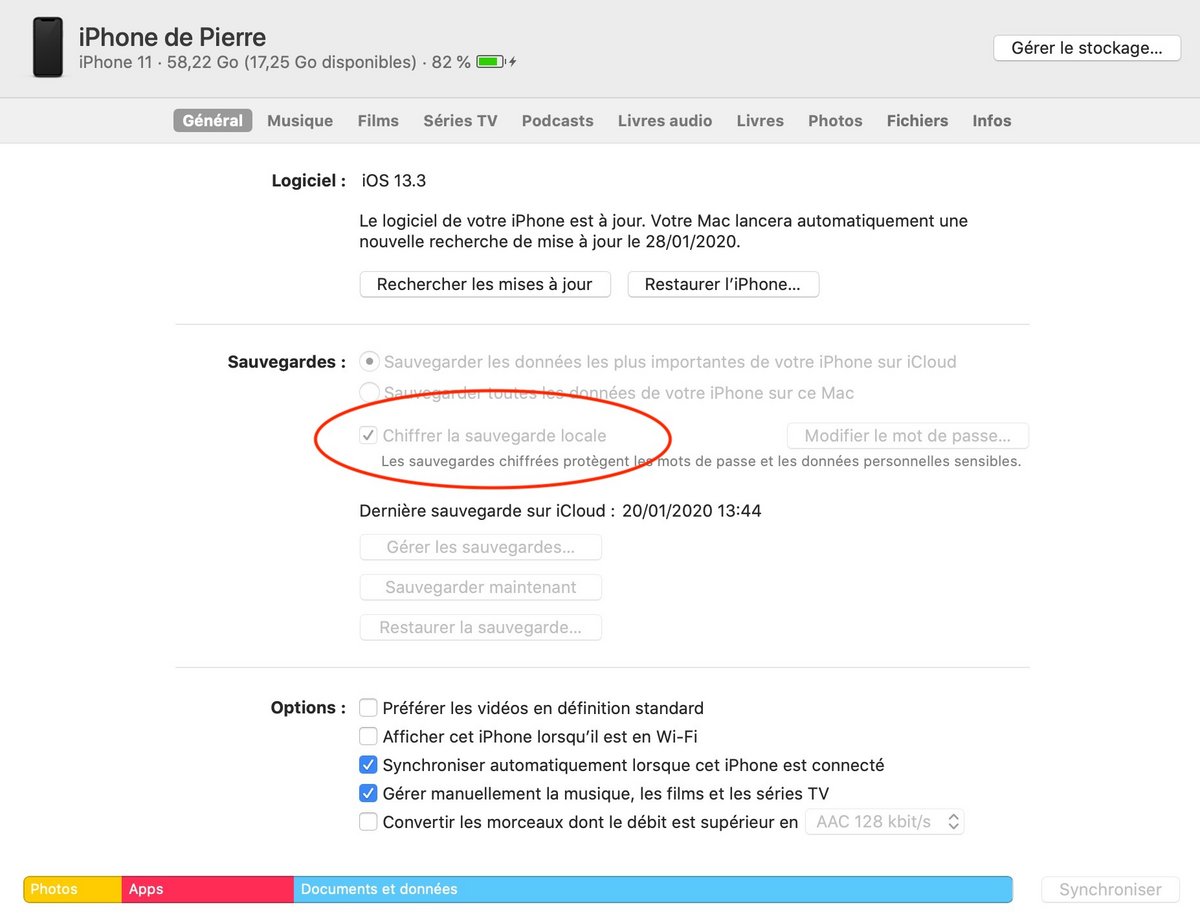

Si les iPhone sont chiffrés par défaut, le diable se cache dans les détails. En effet, si vous faites le choix de sauvegarder le contenu de votre téléphone sur iCloud, sachez que l'intérêt même du chiffrement tombe à l'eau. La raison ? Apple conserve la clé de déchiffrage sur ses serveurs, et peut donc l'utiliser pour accéder au contenu de votre sauvegarde.

Cédant à la pression du FBI, Apple aurait d'ailleurs jeté aux oubliettes son projet de sauvegarde iCloud chiffrée de bout en bout.

La solution ? Sauvegarder localement le contenu de votre iPhone et activer le chiffrement de celui-ci. Pour ce faire, rien de plus simple. Désactivez la sauvegarde iCloud dans Réglages > « ;Nom d'utilisateur » > iCloud > Sauvegarde iCloud, puis branchez votre iPhone à un ordinateur.

Sur iTunes (macOS 10.14 ou antérieur, ou Windows), ou directement depuis le Finder (macOS 10.15 ou ultérieur), accédez à la page principale de votre iPhone et choisissez « Sauvegarder toutes les données de votre iPhone sur cet ordinateur », puis cochez « Chiffrer la sauvegarde locale ». Définissez un mot de passe et notez-le en lieu sûr : en cas de perte de celui-ci, il vous sera impossible de récupérer vos données !

- Android

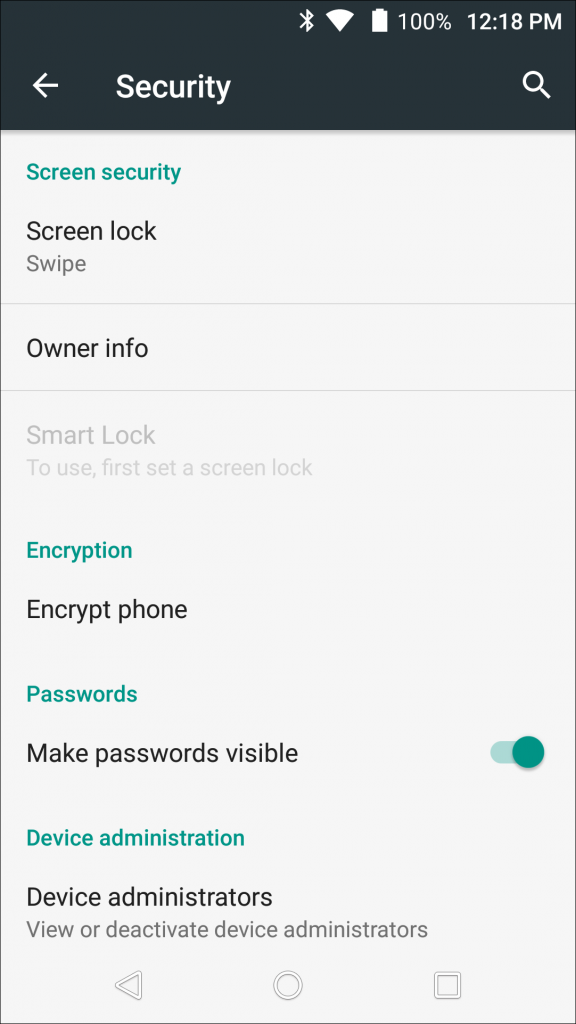

Sur Android, de par la grande variété de surcouches disponibles sur le marché, il est plus compliqué d'établir un guide pas-à-pas pour activer le chiffrement. De plus, il n'est plus rare que les téléphones Android soient eux aussi chiffrés par défaut.

Dans le cas contraire, une simple recherche dans les paramètres du téléphone sur les termes « cryptage » ou « chiffrement » devrait vous permettre de dénicher l'option idoine.

Comme pour iOS, il s'agira de choisir un mot de passe robuste et de le conserver à l'abri des regards indiscrets — tout en n'échappant pas à votre vigilance.

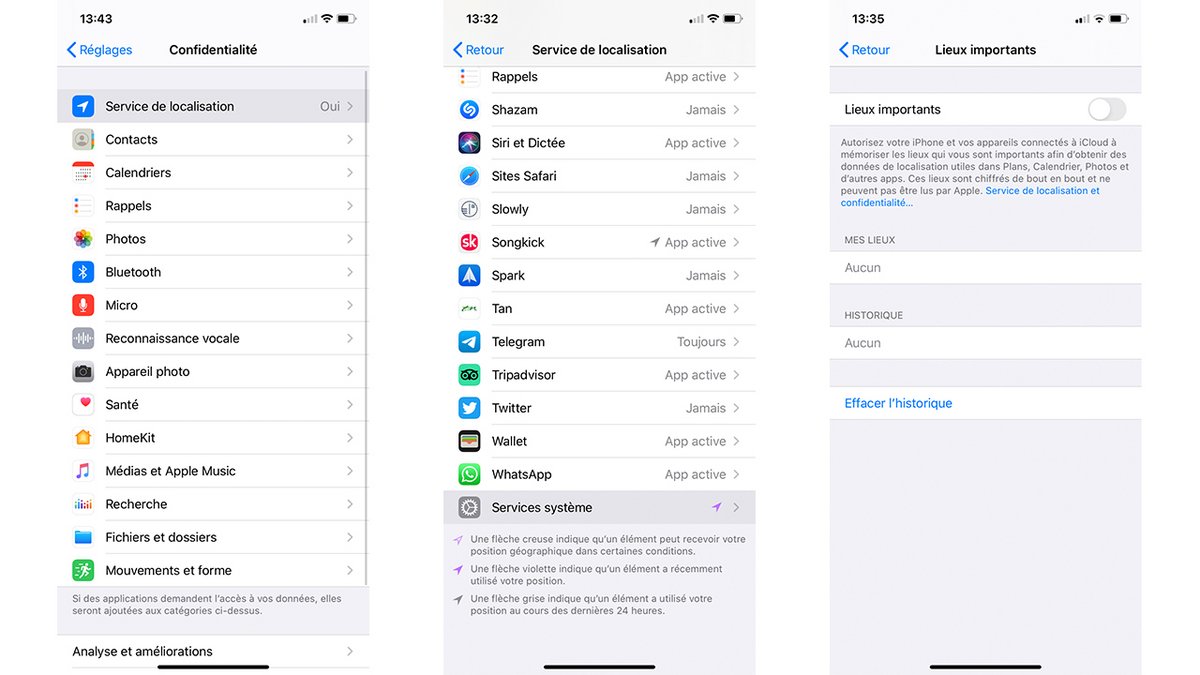

Réinitialiser votre identifiant publicitaire et désactiver la localisation

L'identifiant publicitaire, c'est le tatouage que porte chaque smartphone en circulation et qui permet d'identifier précisément la provenance des données qui sont siphonnées par les trackers. C'est grâce à lui que le ciblage publicitaire produit ses effets ; par exemple en vous affichant des réclames pour des croquettes pour animaux si vous venez d'effectuer une recherche sur les vétérinaires alentour.S'il est impossible de le désactiver totalement, l'identifiant publicitaire peut être réinitialisé, et ce autant de fois qu'on le souhaite. Cela permet notamment de « briser la chaîne » du traçage publicitaire, et donc de perturber — un peu — les signaux.

Sur ce point, Apple semble (vraiment) prendre la confidentialité de ses clients plus au sérieux que Google. Une récente étude visant à dénoncer la collecte et le partage massif des données issues d'applications de rencontre admet que le blocage mis en place par Apple en cas de refus du partage de l'Advertising ID est bien plus efficace que celui d'Android. Mais, faute de mieux, autant s'en débarrasser !

Autant en profiter également pour désactiver en lot la localisation de votre appareil par des applications qui, le plus souvent, n'ont strictement pas besoin de ça pour fonctionner. Au prochain lancement de ces applications, vous pourrez ainsi choisir d'autoriser la localisation « en permanence », « quand l'application est active » ou « jamais ».

- Sur Android

Rendez-vous dans les réglages du téléphone, puis cherchez le menu dédié à Google. D'ici, cliquez sur Services > Annonces, et désactivez simplement la « personnalisation des annonces ».

Pour désactiver la localisation, faites une recherche sur les termes « localisation », « position » ou d'autres mots du champ lexical pour trouver l'option idoine, et désactivez-là.

- Sur iOS

Sur un iPhone ou un iPad, ouvrez Réglages, descendez jusqu'à trouver le menu Confidentialité, puis Publicité. Ici, on vous demandera d'activer le « Suivi publicitaire limité ». Profitez-en aussi pour « réinitialiser l'identifiant de publicité » et effacer votre ardoise (façon de parler...).

Retournez sur le menu dévolu à la Confidentialité, et tapotez l'item « Localisation ». D'ici, vous aurez une vue d'ensemble des applications utilisant votre positionnement GPS, ainsi que la possibilité de révoquer leur accès. Faites-vous plaisir !

Désactiver les assistants vocaux et services de localisation cachés

Ils ont beau nous rendre (parfois) de fiers services, les assistants vocaux sont de véritables petites fouines qui, en permanence, laissent ouvertes leurs esgourdes. Désormais intégrés à tous les niveaux de l'écosystème respectif d'Apple et de Google, Siri et l'Assistant sont d'autant plus difficiles à déloger.Il est malgré tout possible de les mettre au rebut sans trop de difficulté.

- Sur Android

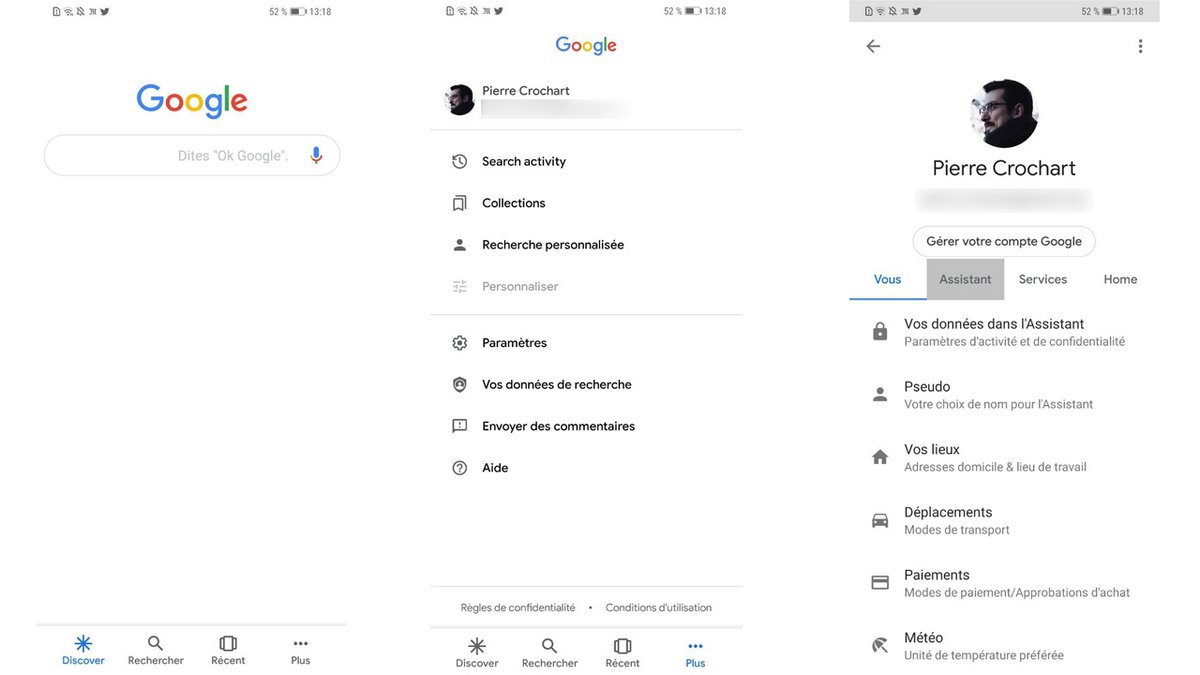

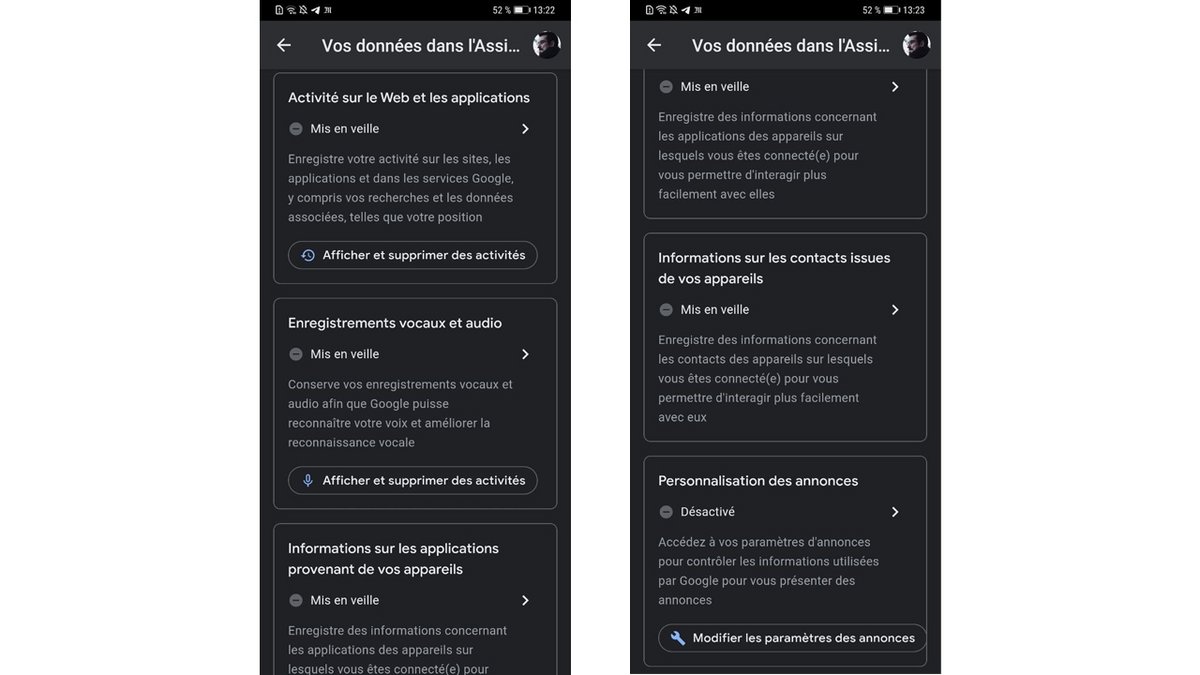

Plusieurs techniques existent pour se débarrasser de l'Assistant Google. Mais nous allons privilégier celle utilisant l'application officielle Google, car elle nous permettra de couper dans la foulée une myriade d'autres services pas tout à fait clean en matière de confidentialité.

Ouvrez donc l'application Google, puis tapotez l'onglet « Plus » situé en bas à droite. Rendez-vous dans Paramètres > Assistant Google > onglet Assistant. Descendez jusqu'à trouver « Appareils utilisés » puis « Téléphone ». Tapotez ce dernier, et désactivez l'Assistant Google.

Revenez maintenant au menu précédent, et ouvrez l'onglet « Vous ». Cliquez maintenant sur « Vos données dans l'Assistant ». D'ici, et en descendant dans la page, vous aurez une vue d'ensemble sur les différents modules de collecte de données activés sur votre compte Google. Faites-vous une joie de désactiver tout cela, et profitez-en pour supprimer l'historique pour chaque type de données.

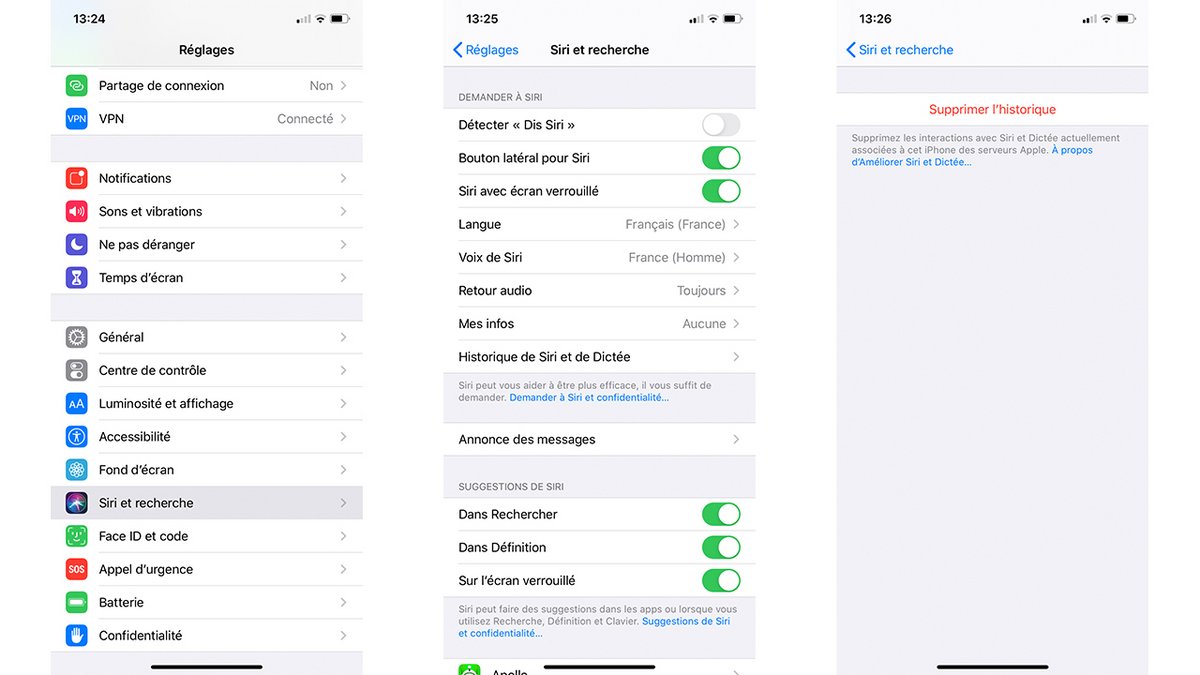

- Sur iOS

Pour désactiver Siri, ou du moins l'activation vocale de celui-ci via « Dis Siri », il faut vous rendre dans Réglages > Siri et Recherche, puis désactiver « Détecter "Dis Siri" ». Profitez-en pour supprimer votre historique de Siri et de Dictée sur le menu situé juste en dessous.

Pas si vite, nous n'en avons pas terminé. Retournez dans Réglages, mais rendez-vous maintenant dans « Confidentialité », puis « Service de localisation ». D'ici, vous allez pouvoir désactiver totalement la localisation GPS sur votre téléphone. Mais admettons que vous souhaitez la conserver : il y a un petit réglage caché qu'il faut malgré tout désactiver.

Tout en bas de la liste se trouve un item intitulé « Services système ». En accédant à ce nouveau menu, vous constaterez une myriade de services de localisation permettant de personnaliser votre expérience avec l'application Plans. Adaptez-les selon vos envies. Dans tous les cas, n'hésitez pas à désactiver « Lieux importants » et à en effacer l'historique. Bien cachée, cette option permet en effet à Plans d'analyser le temps que vous passez à certains endroits afin de déterminer les lieux qui sont importants pour vous.

Faites (encore) le tri

Je sais, c'est pénible. Mais pensez-y : plus vous avez d'applications installées sur votre téléphone, plus celles-ci communiquent avec leurs annonceurs. De la même manière que supprimer vos comptes sur les réseaux sociaux permet de juguler une manne importante de données, la suppression d'applications de votre smartphone est aussi un signal fort.Vous n'avez bien sûr pas besoin de tout supprimer d'une seule traite. Commencez par les applications que vous n'avez pas utilisées depuis longtemps (au pire, vous pourrez toujours les réinstaller plus tard si besoin est). Ensuite, demandez-vous s'il n'existe pas une version mobile, accessible par navigateur, de vos applications favorites. Le cas échéant, il est préférable de passer par là pour y accéder plutôt que de disposer de l'application dédiée.

Facebook, Twitter et YouTube, pour ne citer que ces services, sont ainsi parfaitement accessibles depuis un navigateur mobile. Point bonus : désinstaller Facebook de votre smartphone vous fera aussi économiser de la batterie — celle-ci fonctionnant en permanence en arrière-plan, même lorsqu'elle est fermée.

Optez pour un navigateur respectueux de la vie privée

Comme nous le disions, l'essentiel du trafic Internet passe désormais par des terminaux mobiles. Il paraît alors important de sécuriser au maximum son navigateur pour être sûr du rester propriétaire de ses données.Sur ce point, le caractère ouvert d'Android est beaucoup plus permissif qu'iOS en termes de personnalisation. Mais dans un cas comme dans l'autre : fuyez Chrome — du moins si vous tenez à protéger vos données, c'est entendu.

Aussi, profitons-en pour glisser un petit mot au sujet des moteurs de recherche à privilégier dans une démarche de protection de sa vie privée. À ce jour, trois noms sortent clairement du lot en la matière : le Français Qwant et les Américains StartPage et DuckDuckGo. Pensez à faire de l'un d'eux votre moteur favori lors du lancement de votre (nouveau) navigateur.

- Sur Android

Firefox est le navigateur à privilégier sur Android. Déjà très solide en version desktop lorsque l'on parle de protection des données, la version mobile du navigateur de la fondation Mozilla s'en sort aussi très bien. Mais la seule installation de Firefox ne saurait suffire ; il faut lui adjoindre des extensions qui viendront parfaire le travail.

Pour ce faire, rendez-vous sur addons.mozilla.org, et installez les extensions suivantes : HTTPS Everywhere, Privacy Badger, Decentraleyes et uBlock Origin.

Rendez-vous ensuite dans les paramètres de confidentialité de l'application, et adaptez les réglages selon vos préférences.

Le navigateur Bromite, basé sur Chromium et préchargé de nombreuses extensions dédiées à la confidentialité, est également souvent cité parmi les options recommandables.

Enfin, pour une option plus radicale, et qui convient finalement davantage lorsque l'on souhaite vraiment naviguer de manière anonyme : Tor Browser.

En quelques mots, sachez que le réseau Tor (pour The onion router — le routeur en oignon) a pour objectif de faire passer vos requêtes par une multitude de relais afin de brouiller les pistes et ainsi anonymiser le trafic Internet de l'internaute (nos confrères du Monde Informatique ont d'ailleurs publié un article détaillé et très accessible sur le sujet).

Le navigateur officiel Tor Browser peut aussi être couplé à l'application Orbot qui, elle, utilise un proxy tentant d'anonymiser absolument tout le trafic sortant de votre smartphone. Rappelons toutefois qu'utiliser Tor, c'est renoncer à la rapidité de son réseau, et se heurter parfois à des sites Internet peu coopératifs.

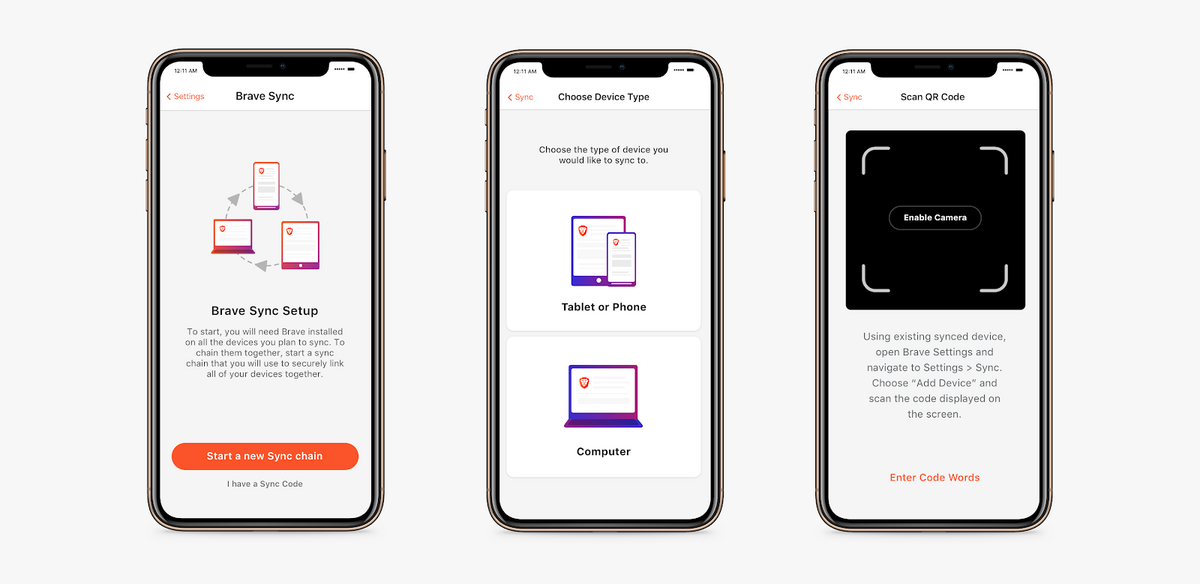

- Sur iOS

Rassurez-vous, ce sera rapide. Imperméable, iOS ne permet guère de personnaliser la navigation Web comme on le souhaite.

Il ne reste alors qu'une alternative viable : Brave. Le navigateur Web développé par Brendan Eich — concepteur de JavaScript et co-fondateur de Mozilla — utilise une base Chromium où l'extension HTTPS Everywhere, ainsi que d'autres modules antitracking ont été implémentés à la racine. Ainsi, Brave permet de pallier l'impossibilité d'installer des extensions additionnelles.

Enfin, malgré le fait qu'il n'existe pas (encore ?) de version iOS de Tor Browser, The Tor Project recommande l'usage de OnionRouter. Un pis aller, qui remplit malgré tout son office en matière de confidentialité.

Utiliser des messageries chiffrées

Toutes les interactions que l'on peut avoir avec notre smartphone sont susceptibles d'atterrir sur un serveur et donc d'échapper à notre contrôle. Nos conversations privées ne font pas exception, et utiliser des services de messagerie non chiffrés pose ainsi un risque notable.La seule parade efficace contre cette menace réside dans l'utilisation de messageries utilisant le chiffrement de bout en bout (souvent abrégé en E2EE pour end to end encryption). Oubliez les Facebook Messenger, les Google Duo, les Skype ou les Discord. Ou, du moins, soyez conscients que rien n'y garantit que ce que vous y dites restera entre vous et votre interlocuteur.

Par chance, les messageries chiffrées ne manquent pas. D'ailleurs, la plus populaire d'entre elles est utilisée par plus de 300 millions de personnes chaque jour dans le monde : WhatsApp. Alors oui, je vous vois venir, WhatsApp appartient à Facebook, et la démission de son co-fondateur Brian Acton, qui a admis par la suite avoir « vendu la vie privée de ses utilisateurs » à Facebook ne donne aucunement matière à se réjouir. Mais il s'agit bien là d'une messagerie privée et, techniquement, aucun message n'est stocké sur les serveurs de Facebook. Seuls l'émetteur et le destinataire d'un message peuvent le déchiffrer.

Mais puisque WhatsApp est problématique à bien des égards, concentrons-nous plutôt sur des alternatives plus respectueuses encore de la vie privée.

Impossible de ne pas citer Signal, qui a notamment la préférence d'Edward Snowden. Open source, Signal est disponible sur toutes les plateformes et garantit un chiffrement de bout en bout pour tous les échanges.

Dans un ordre d'idées assez proche, Silence se propose de chiffrer les SMS déjà présents sur votre smartphone (Android uniquement), ainsi que les futurs messages s'ils sont envoyés à d'autres utilisateurs du service.

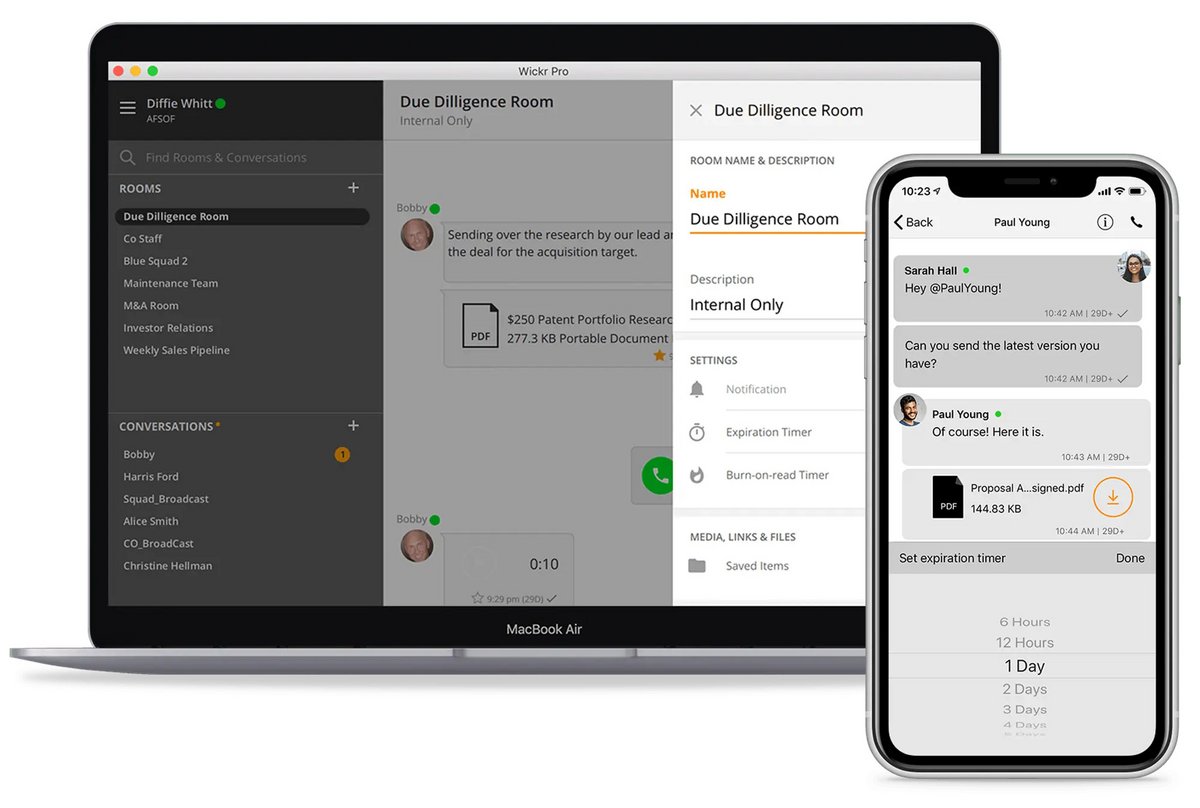

Wickr est également une solution intéressante. L'une de ses options les plus prisées est la possibilité de définir l'autodestruction de tous les messages envoyés afin de nettoyer derrière soi.

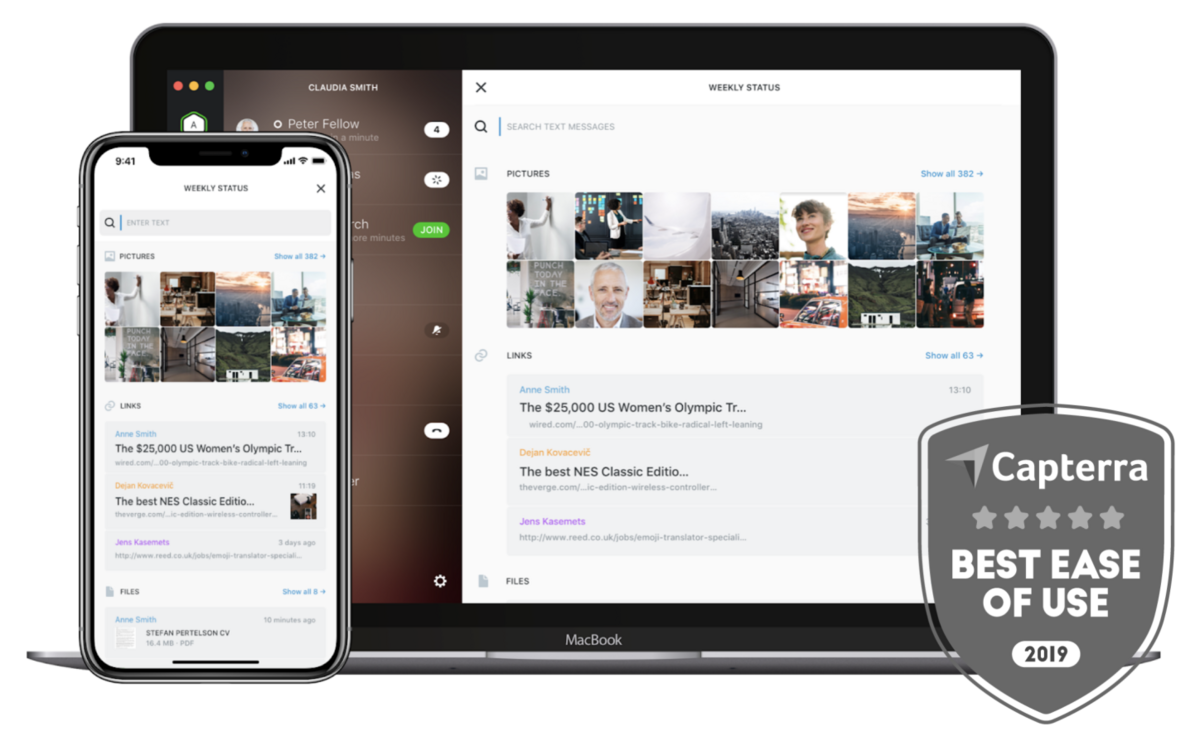

Taillé pour les entreprises, mais tout aussi performant pour les particuliers, Wire est aussi régulièrement cité parmi les références les plus respectables. L'application permet notamment de se substituer à Discord ou à Slack, mais nécessite malheureusement un abonnement mensuel de 4 €.

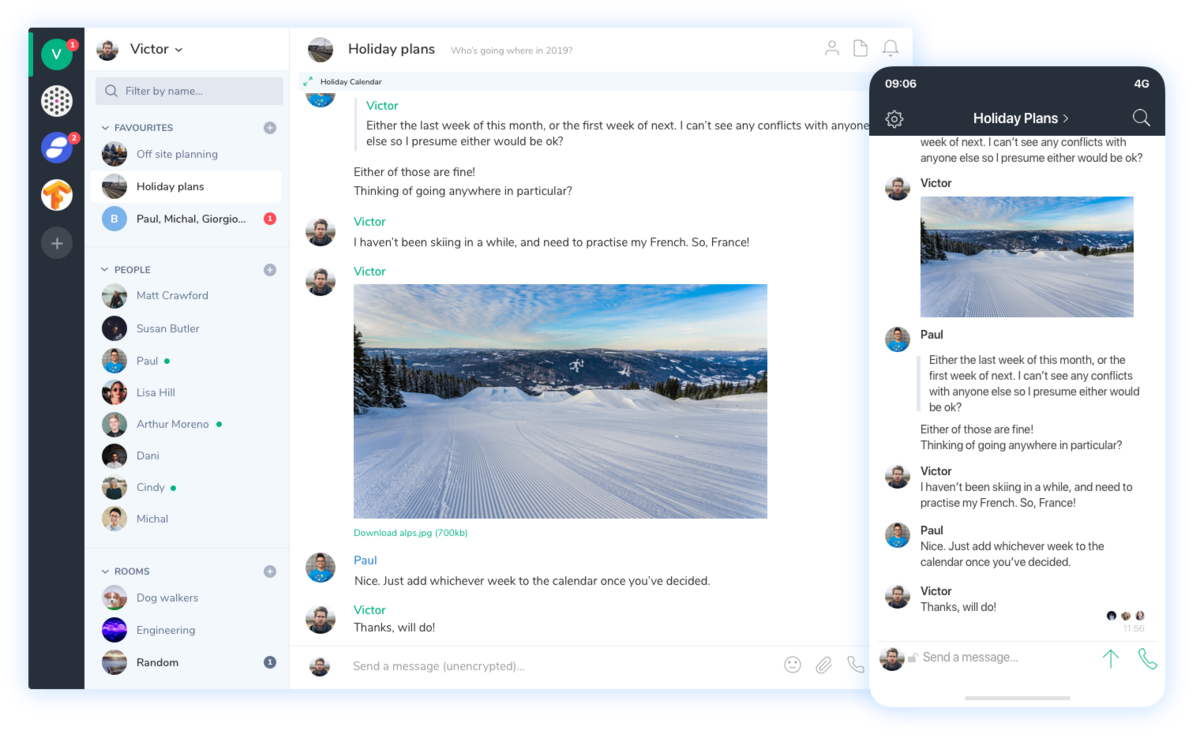

Riot.IM est probablement l'alternative à Discord et Slack la plus respectueuse de la confidentialité qui soit. Fonctionnant sur un principe similaire (des serveurs qui hébergent des salons de conversation), Riot.IM, qui permet de rejoindre des communautés préétablies, est gratuit, open source, et disponible sur toutes les plateformes.

Enfin, un petit mot sur Telegram. Ultra populaire, et souvent vantée comme le rempart absolu contre les regards indiscrets (pour preuve, les chefs d'état l'utilisent quotidiennement), la messagerie développée par Pavel Durov n'est pas tout à fait la panacée de la confidentialité.

Pas que Telegram se traîne des casseroles, loin de là, mais son site Web est quelque peu trompeur concernant son fonctionnement. Ainsi, les échanges sur Telegram ne sont pas chiffrés par défaut (seuls les « échanges secrets » le sont), et tous les messages sont stockés sur les serveurs de l'entreprise. Une distribution néanmoins décentralisée, qui nécessiterait à quiconque veut accéder à vos données de lancer des procédures juridiques dans plusieurs pays.

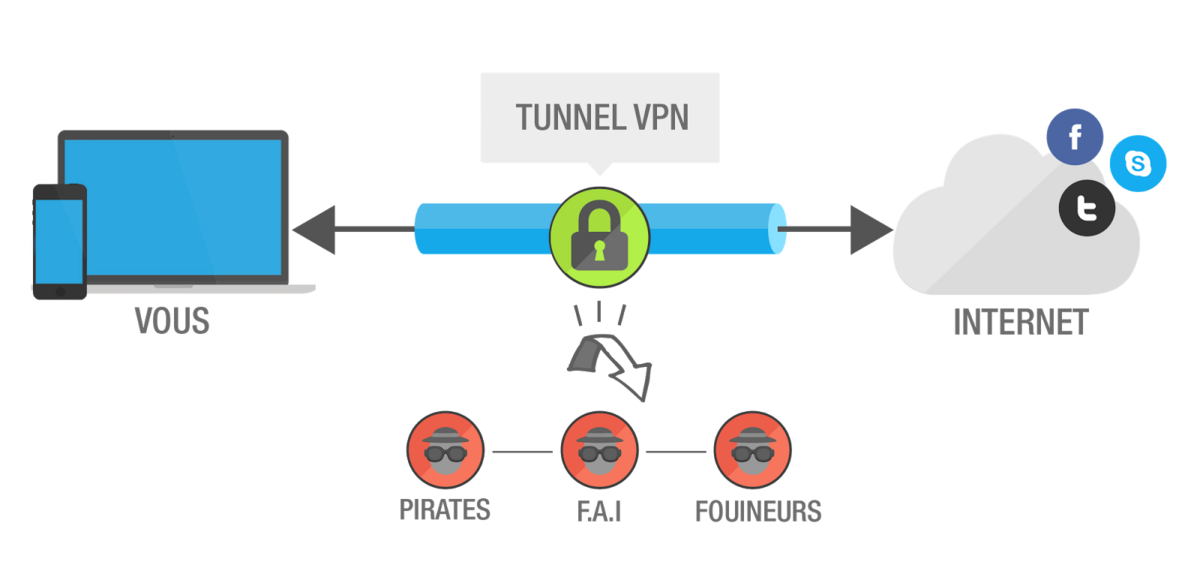

Utiliser un VPN

Mais que votre préférence aille à l'OS d'Apple ou de Google, rien ne devrait vous retenir de vous procurer un VPN et de l'utiliser quotidiennement. Fonctionnant de manière passive, un réseau privé virtuel permet de créer un tunnel depuis votre appareil jusqu'à une machine qui dissimulera votre véritable adresse IP sous la sienne. Tout le trafic qui passe par ce tunnel étant chiffré, il est extrêmement difficile pour quiconque de remonter sa trace pour mettre le doigt sur votre adresse IP d'origine.Il convient néanmoins d'attirer votre attention sur un point important : utiliser un VPN, c'est céder à la tentation de la centralisation. Tout votre trafic Internet étant redirigé vers les serveurs du fournisseur de VPN, il faudra s'assurer que celui qui a votre préférence est digne de confiance. De très nombreux éléments doivent être pris en compte, et seront abordés dans le prochain épisode de ce dossier.

Nous avons d'ailleurs publier un comparatif des meilleurs VPN du marché, que nous tenons à jour, selon une grande variété de critères. En termes de confidentialité, l'un des critères les plus importants est que le fournisseur du service garantisse une politique dite « zéro-log ». Autrement dit : qu'elle ne conserve absolument aucune trace de votre présence sur le réseau. À ce titre, méfiez-vous (pour ne pas dire fuyez) les VPN gratuits.

Pour aller plus loin...

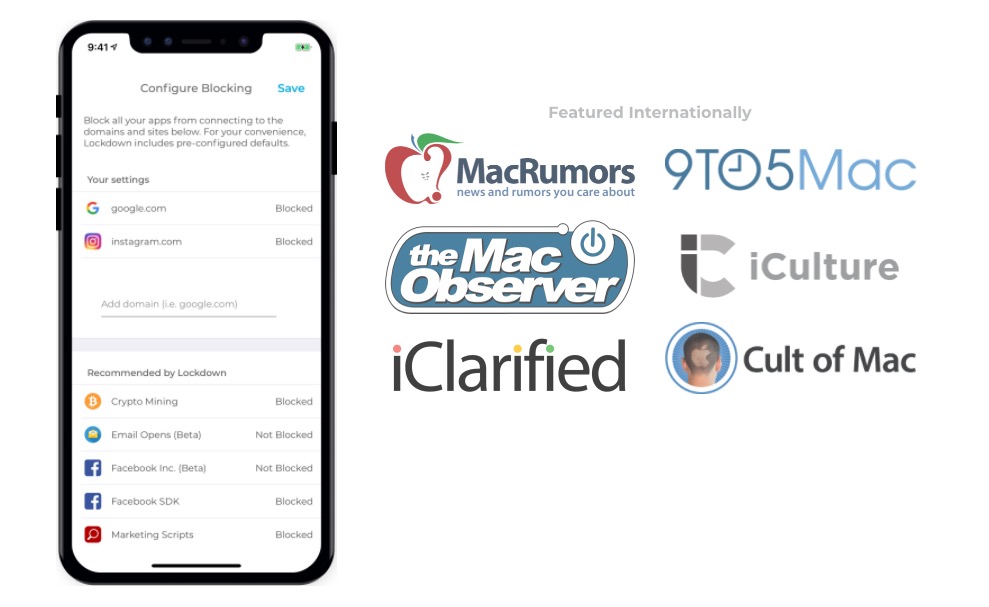

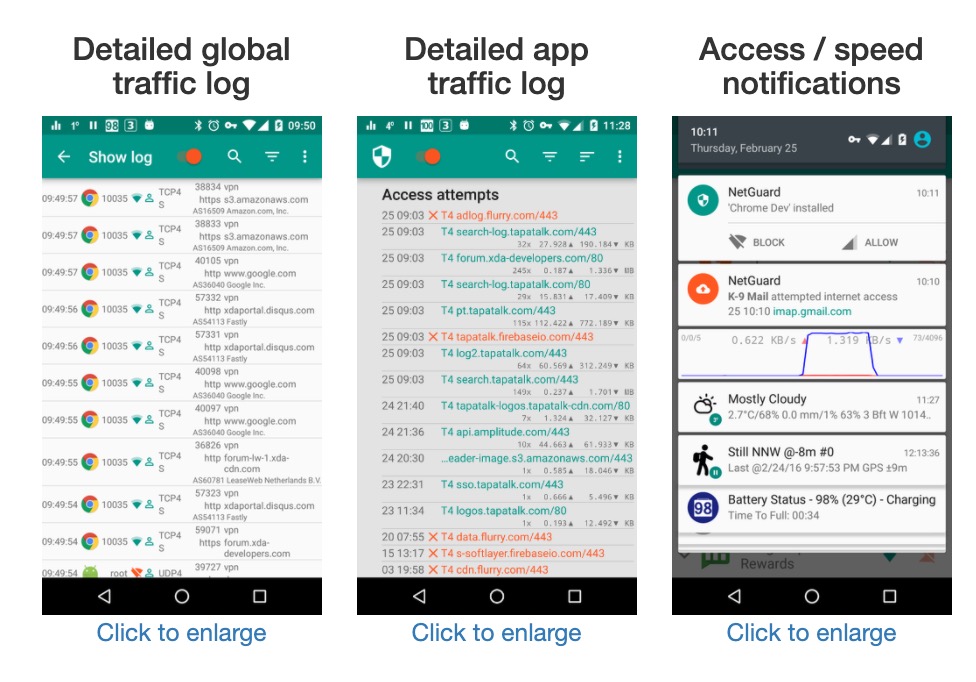

Nous avons déjà fait beaucoup. Mais aux yeux de certains, ce n'est pas encore assez. Et ils ont raison, même si, rappelons-le, il y aura toujours des étapes supplémentaires possibles pour cadenasser sa vie privée.Une chose facile à mettre en œuvre, et qui viendrait finalement parachever le travail effectué ici serait d'installer un pare-feu sur son smartphone. Dans le même ordre d'idée qu'un VPN, un firewall est un programme qui tourne en arrière-plan, et empêche, d'une part vos données de sortir, et d'autre part les intrus d'entrer. Notez que, pour ne rien gâcher, cela peut aussi faire office de bloqueur de publicité global sur un smartphone.

Sur iOS, la seule référence recommandable est Lockdown. Open source, l'application s'accompagne d'une liste déjà solide de domaines à bloquer, et permet d'en ajouter d'autres si besoin. On aime aussi beaucoup le compteur qui, en temps réel, indique le nombre de requêtes bloquées par le pare-feu. Vous allez voir : c'est terrifiant.

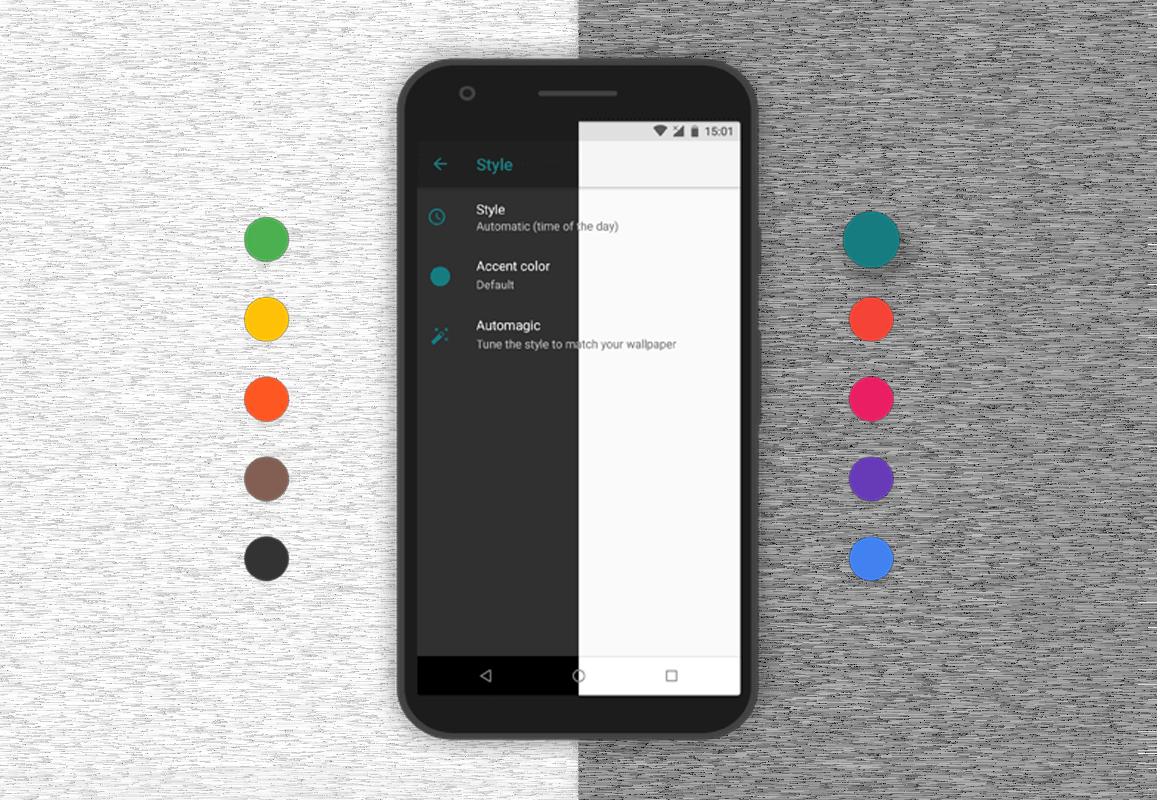

Côté Android, la communauté de la « privacy » recommande chaudement NetGuard (les versions les plus récentes se trouvent sur GitHub). Une application à la finalité similaire, mais qui offre énormément de paramètres supplémentaires — comme le blocage granulaire de l'accès au réseau Wi-Fi ou mobile de toutes les applications ! Blockada est aussi une solution parfaitement viable pour bloquer les publicités sur Android.

Restons sur Android. Si nous avons affirmé dans la première partie de ce dossier qu'Apple se défendait mieux en matière de protection de la vie privée, cela n'est vrai que si l'utilisateur d'un smartphone Android le conserve tel quel. En effet, en optant pour une ROM alternative telle que LineageOS — qui permet de ne pas installer les Googles Apps et Services — un smartphone Android devient beaucoup moins intrusif qu'un équivalent porteur du logo à la pomme.

Un fork de LineageOS intègre d'ailleurs les microG — un substitut des services Google qui permettrait de se passer du tracking inhérent à ceux-ci.

Mais que vous optiez ou non pour l'installation des GApps (Google Applications and Services), l'utilisation du store alternatif F-Droid est hautement recommandable. Celui-ci liste une grande variété d'applications open source qui, en cherchant bien, permettent de faire exactement les mêmes choses que celles de Google. On peut aussi bien opter pour Aurora Store, qui n'est ni plus ni moins qu'une alternative libre et gratuite au Google Play Store (et dont l'interface s'en rapproche). Profitez-en aussi pour installer un clavier open source (OpenBoard est une bonne option).

La tentation du « Gatekeeping »

Parler de privacy, c'est fatalement pérorer sur des termes très techniques. « Bootloader », « root », « ROM » ne sont finalement que quelques termes basiques, qui requièrent malgré tout un certain bagage technique pour être compris (et mis en œuvre !). Alors que fait-on, pour les profanes ?

Le « gatekeeping » (soit le fait de dialoguer entre experts sans se poser la question du degré de compréhension de l'auditoire) est régulièrement reproché aux chefs de file du mouvement de la privacy sur Internet. Pour pallier cela, certains membres ont décidé de rédiger des guides spécialement taillés pour celles et ceux qui ne souhaitent pas rooter leur smartphone, et encore moins prendre le risque de le bricker en installant une ROM alternative.

Le premier, lisible sur GitLab, liste point par point les applications que l'on peut préférer utiliser sur un Android classique.

Le second est un post Reddit intitulé « un guide de confidentialité pour le smartphone des gens normaux (smartphone non-rootés) ». Didactique, ce dernier tend à rassurer sur l'étendue des possibilités qui s'offre aux utilisateurs ne souhaitant pas mettre les mains dans le cambouis.

Envie d'aller encore plus loin ? Très bien. Intéressons-nous à GrapheneOS. Fork de feu CopperheadOS, cette ROM pour le moment disponible uniquement sur les smartphones Google Pixel (quel comble...) mise tout sur la confidentialité des données. La ROM intègre pour cela une quantité importante de barrières, de tweaks et de modifications diverses afin de s'assurer que rien ne quitte le smartphone sans le consentement de son ou sa propriétaire. Le projet n'en est encore qu'à ses balbutiements, mais les retours de la communauté sont encourageants.

Et si la lecture de ces lignes vous a finalement rendu paranoïaque, l'heure est venue pour vous de vous débarrasser de votre smartphone pour vous offrir le Librem 5 : un smartphone entièrement basé sur Linux et qui dispose de tout l'attirail nécessaire pour conserver un contrôle total sur ses données.