Le groupe d'analyse des menaces de Google s'active pour surveiller de près l'activité cyber en Europe de l'Est directement liée à la guerre en Ukraine.

Depuis le début de la guerre en Ukraine, Google mobilise ses chercheurs en cybersécurité pour tenter de protéger les infrastructures et les habitants sur place des attaques cyber menées par des acteurs étrangers, souvent étatiques. Le Google's Threat Analysis Group (TAG ou groupe d'analyse des menaces) a d'ailleurs observé depuis un mois une hausse du nombre d'acteurs malveillants se servant de la guerre comme d'un leurre pour lancer des campagnes de phishing et de diffusion de malwares.

Les infrastructures critiques de plus en plus ciblées

La branche cyber de Google nous explique que des acteurs affiliés aux gouvernements de Chine, de Russie, d'Iran ou encore de Corée du Nord ont utilisé, ces dernières semaines et ces derniers mois, divers thèmes liés à la guerre en Ukraine, pour pousser des cibles à ouvrir des e-mails contenant des pièces jointes ou des liens malveillants.

Depuis plusieurs semaines, les attaquants ciblent de plus en plus des entités issues de secteurs comme le gaz, le pétrole, la fabrication et les télécommunications, qui hébergent tous des infrastructures critiques.

Parmi les groupes et acteurs de la menace, on retrouve ATP28, ou Fancy Bear. Affilié à la direction générale des renseignements de l'État-Major russe, il vise des utilisateurs ukrainiens en utilisant une nouvelle variante de malware. Celui-ci est distribué via un exécutable en .Net, contenu dans des fichiers zip protégés par mot de passe que l'on retrouve en pièces jointes dans des e-mails. Une fois exécuté, le malware vole cookies et autres mots de passe enregistrés sur les navigateurs Chrome, Firefox et Edge. Ensuite, il exfiltre les données vers un compte de messagerie compromis.

Plusieurs groupes malveillants sévissent en Ukraine et dans la région

Autre groupe particulièrement actif : Turla. S'il est rattaché au FSB russe (le service fédéral de sécurité), il mène ses campagnes contre les pays baltes, en visant plus particulièrement les organisations cyber et de défense de la région. Généralement, le groupe envoie un e-mail piégé contenant un lien qui pousse l'utilisateur à ouvrir un fichier DOCX hébergé sur une infrastructure contrôlée par l'attaquant qui, une fois ouvert, tente de télécharger un fichier PNG depuis cette même infrastructure.

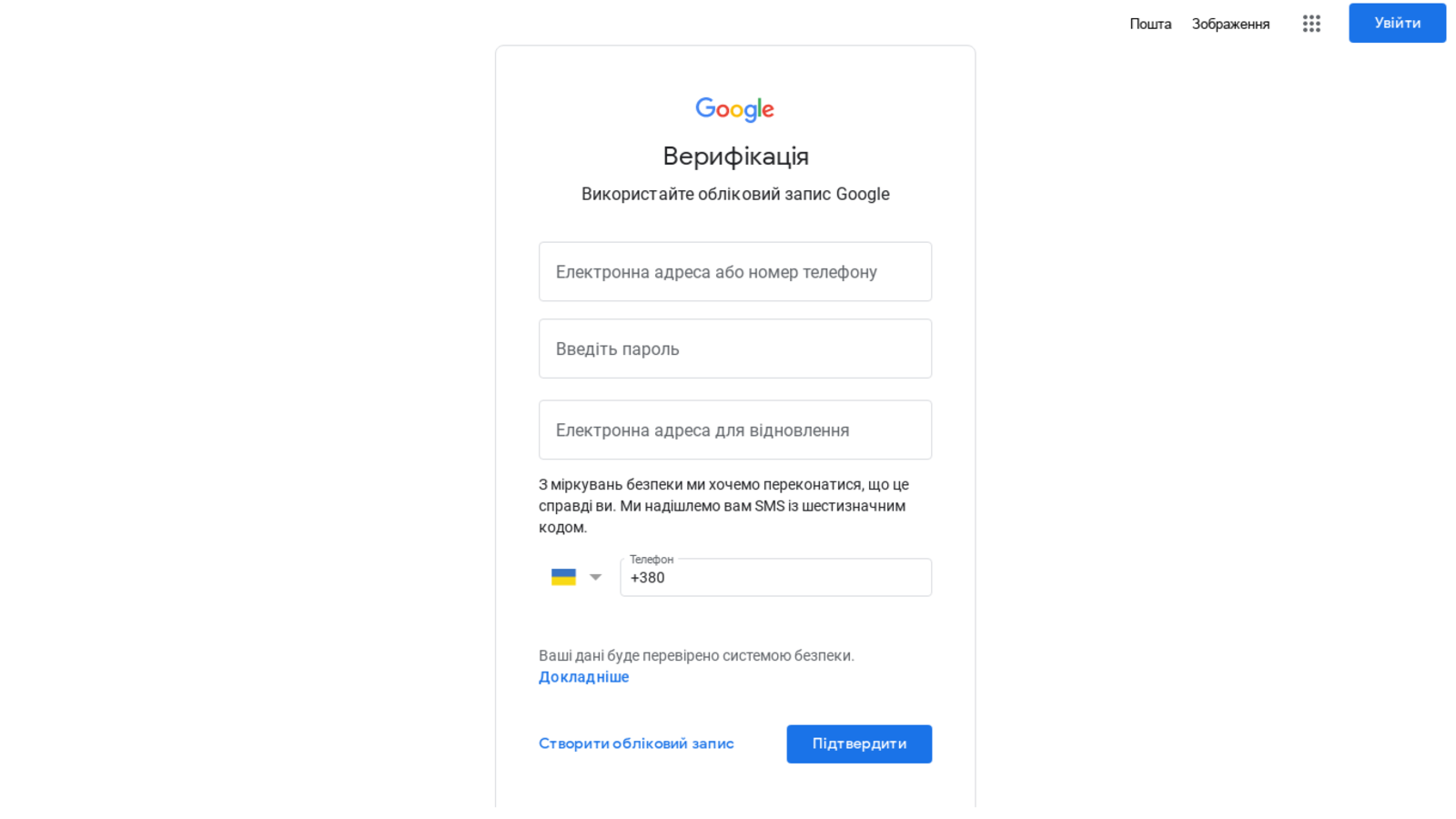

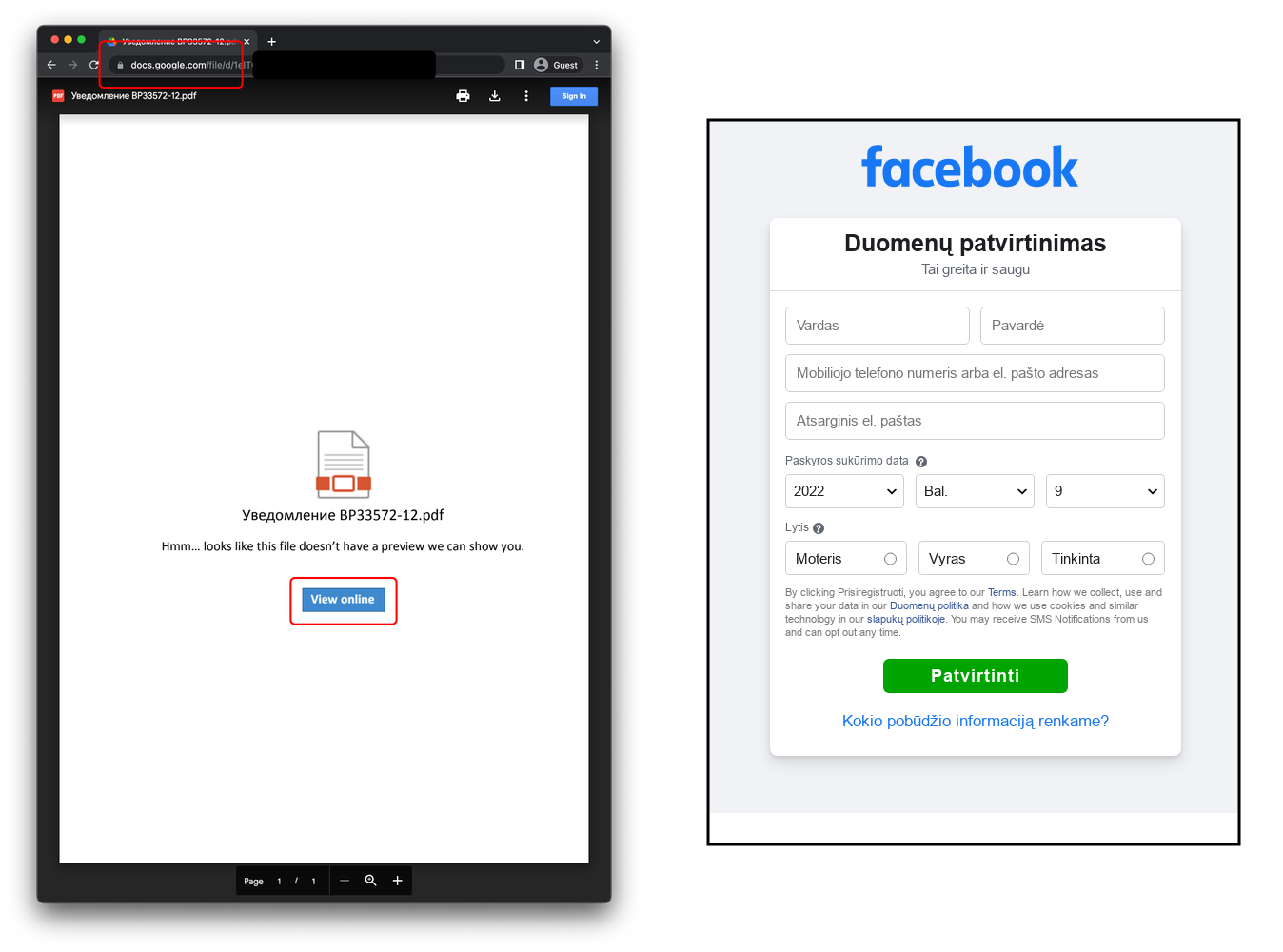

COLDRIVER, aussi connu sous le nom de Callisto, utilise des comptes Gmail pour envoyer ses e-mails de phishing d'informations d'identification, aussi bien à destination de comptes Google que d'autres comptes. Basé en Russie, le groupe derrière COLDRIVER vise davantage des acteurs institutionnels, tels que des politiciens, responsables gouvernementaux, ONG, think tanks et journalistes. Généralement, il procède à ses méfaits en envoyant des liens de phishing dans des e-mails, liens qui redirigent les utilisateurs vers des fichiers PDF ou DOC hébergés sur Google Drive et Microsoft One Drive, mais qui abritent un lien vers un domaine contrôlé par l'attaquant. La firme de Mountain View indique avoir bloqué les domaines via son service d'identification des sites web dangereux, Google Safe Browsing.

Parmi les autres groupes, Google évoque l'intense activité de l'acteur biélorusse Ghostwriter, qui cible des comptes Gmail ou Facebook détenus par des personnes à haut risque en Ukraine ; ou celle du groupe Curious Gorge, rattaché à la Chine et à la Force de soutien stratégique de l'Armée populaire de libération, qui s'en prend à des organisations militaires, gouvernementales et logistiques situées en Ukraine, en Russie et en Asie centrale.

Google lève le voile sur sa modération des publicités et contenus monétisés

Source : Blog Google