Un pirate informatique a été intercepté alors qu'il tentait de vendre un drone, préalablement volé à l'armée américaine, sur le dark web.

Durant le mois de juin, une équipe d'analystes de Recorded Future's Insikt ont repéré les manœuvres d'un pirate informatique, dont l'objectif était alors de vendre des documents militaires. Après avoir analysé les captures d'écran et les informations partagées par le hacker sur le dark web, l'équipe a finalement attesté de l'authenticité des documents. Pour accéder à ces documents ultraconfidentiels, le pirate informatique a accédé à un routeur Netgear en exploitant une vulnérabilité FTP précédemment rendue publique.

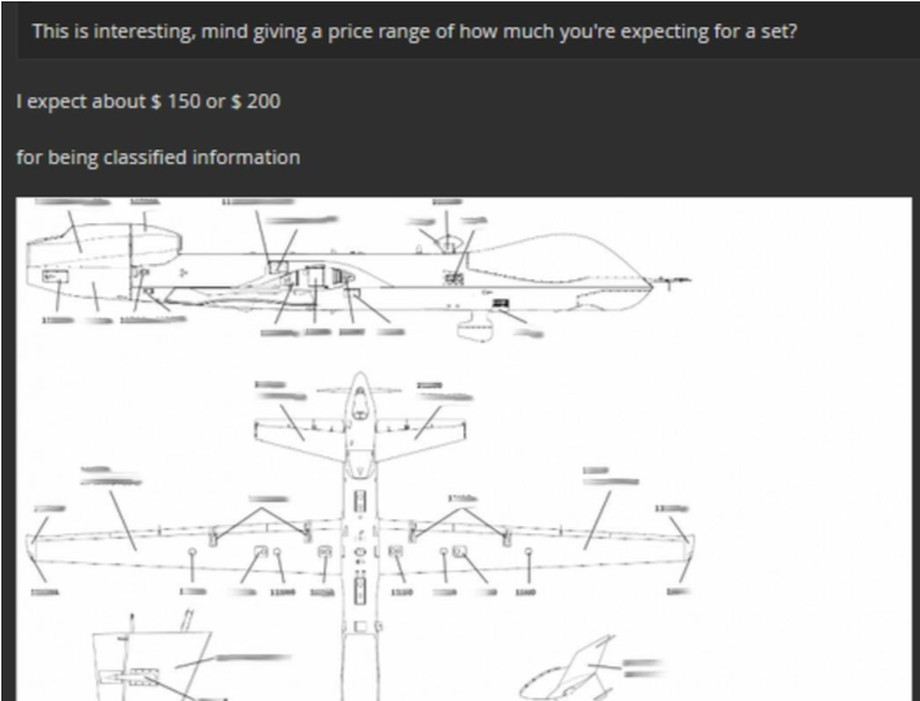

Lorsqu'il a accédé au routeur situé à la base aérienne de Creech Air Force, le hacker a infiltré l'ordinateur d'un capitaine afin de voler des documents considérés comme très sensibles. Si The Verge précise qu'une partie de son butin n'était pas classifiée en tant que tel, certains documents n'avaient tout de même pas intérêt à tomber entre de mauvaises mains. Pour ce qui est du contenu des documents, ils portaient sur un manuel d'entretien d'un drone baptisé Reaper MQ-9A, des manuels sur les chars Abrams M1 ainsi qu'une liste des aviateurs affectés à l'unité chargée du drone Reaper. L'homme a aussi accédé à des images en direct issues des caméras de surveillance situées à la frontière mexicaine.

« Je m'attends à environ 150 dollars ou 200 dollars »

Le plus amusant est certainement le fait que, ne trouvant pas d'acheteurs sur le dark web, l'auteur du vol a décidé de baisser son prix. Après s'être plaint du manque d'intérêt général, il indique dans son annonce : « Je m'attends à environ 150 dollars ou 200 dollars pour des informations classifiées ». Difficile de savoir si celui-ci avait réellement conscience des informations qu'il détenait. Selon l'un des analystes du groupe à l'origine de la découverte, un tel comportement signifie qu'il voulait s'en débarrasser au plus vite, peu importe le prix.L'équipe d'analystes semble avoir trouvé l'identité du pirate informatique, une information qu'ils vont tenter de prouver en travaillant aux côtés de la Sécurité intérieure.