Des cybercriminels russophones ont distribué, via GitHub, de faux mods Minecraft qui ont permis de distribuer un malware pour ensuite compromettre les données personnelles des joueurs. Nombreux sont ceux à avoir déjà été piégés.

Le monde du gaming, et les amateurs de Minecraft en font l'expérience, n'échappe pas aux appétits des cybercriminels les plus rusés. Check Point Research vient de dévoiler une vaste campagne d'infection orchestrée via de faux mods Minecraft distribués sur GitHub, qui exploite une communauté où 65% des joueurs ont moins de 21 ans. L'opération, sophistiquée, déploie une chaîne malveillante en trois étapes dans le but de dérober les mots de passe, portefeuilles crypto et données sensibles des gamers.

Comment des faux mods Minecraft transforment GitHub en piège malveillant

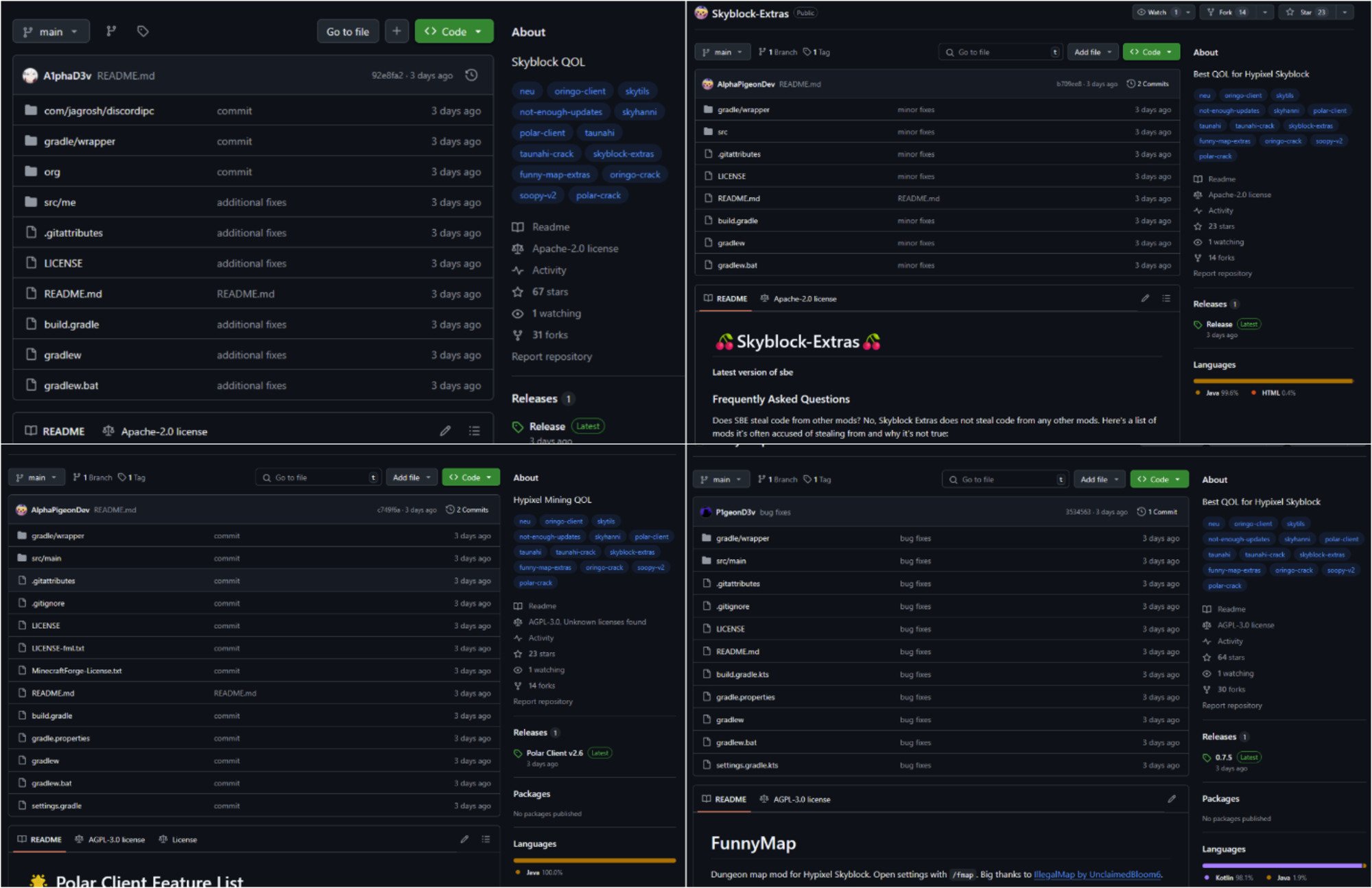

L'enquête de Check Point Research nous dévoile une campagne menée par le « Stargazers Ghost Network », un réseau cybercriminel qui fonctionne selon un modèle de Distribution as a Service (DaaS). On sait qu'il a été identifié en juillet 2024, et qu'il exploite plusieurs comptes GitHub pour diffuser à grande échelle des liens malveillants. Les attaquants imitent précisément des mods réputés comme Oringo et Taunahi, connus pour leurs fonctionnalités de triche très recherchées.

Alors pourquoi Minecraft ? Forcément, avec 300 millions d'exemplaires vendus et plus de 200 millions de joueurs actifs mensuels, le jeu constitue un écosystème gigantesque. Plus d'un million d'utilisateurs modifient régulièrement leur expérience grâce aux mods personnalisés. Mais la vraie aubaine pour les pirates réside dans la démographie, puisqu'environ 65% des joueurs ont moins de 21 ans. On parle donc d'un public engagé, mais potentiellement moins sensibilisé à la cybersécurité.

Le processus d'infection suit en tout cas un scénario minutieusement orchestré. Après téléchargement du faux mod depuis GitHub, le malware reste dormant jusqu'au lancement de Minecraft. Il vérifie alors s'il évolue dans un environnement virtuel ou un bac à sable d'analyse, des techniques classiques des chercheurs en sécurité. Une fois la vérification anti-détection franchie, le programme télécharge discrètement sa charge utile, qui déclenche la séquence d'infection proprement dite.

Une origine possible russophone confirmée pour cette vaste opération cybercriminelle

La deuxième étape active un stealer (voleur) spécialisé dans l'exfiltration d'informations sensibles. Le malware final, très sophistiqué, cible méthodiquement les identifiants stockés dans les navigateurs web, les portefeuilles de cryptomonnaies, et les données d'applications gaming populaires. Discord, Steam et Telegram figurent spécifiquement dans sa liste de cibles, ce qui montre la connaissance des habitudes des joueurs concernés.

Le malware ne se contente pas des mots de passe, puisqu'il effectue également des captures d'écran compromettantes et collecte des informations détaillées sur le système infecté. L'exfiltration des données s'effectue via Discord, qui permet aux attaquants de dissimuler leur trafic malveillant dans les communications légitimes. Selon les estimations de Check Point Research, qui se base sur l'infrastructure analysée, plus de 1 500 appareils auraient déjà été compromis par cette campagne d'envergure.

Cette campagne illustre bien l'évolution des menaces qui ciblent les communautés gaming. Les indices techniques relevés par les chercheurs, comme les commentaires en russe dans le code et l'activité correspondant au fuseau horaire UTC+3, pointent vers des acteurs russophones expérimentés. Check Point recommande ainsi de ne télécharger que des mods depuis des sources vérifiées, d'éviter les outils promettant triches et automatisation, et de maintenir antivirus et systèmes régulièrement mis à jour.