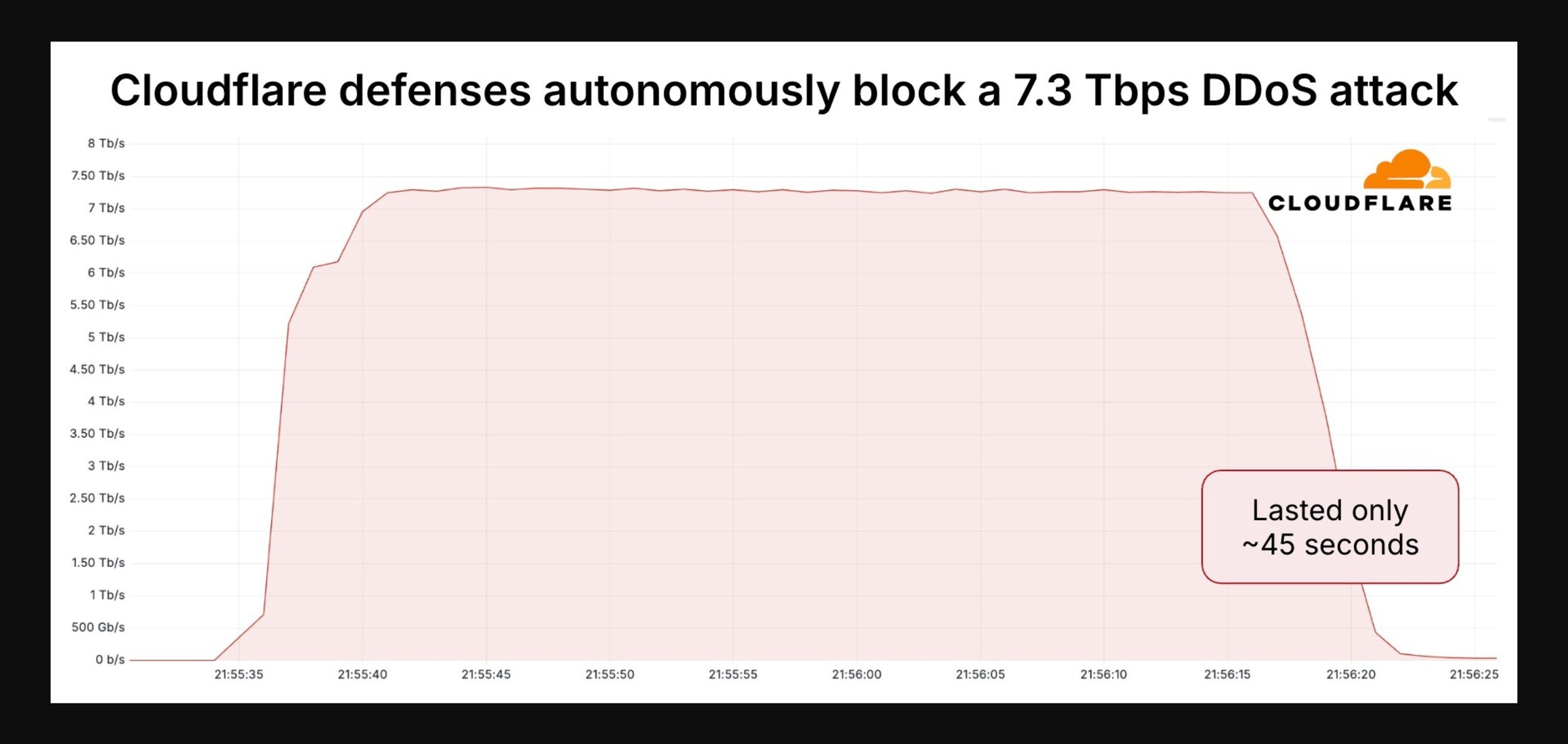

Le géant Cloudflare a annoncé, jeudi, avoir bloqué la plus importante attaque DDoS jamais enregistrée. L'offensive, mesurée à 7,3 Tb/s, fut courte comme toujours, mais assez vertigineuse.

Il y a tout juste un mois, les systèmes de Cloudflare ont automatiquement neutralisé une attaque d'une ampleur inédite, nous apprend l'entreprise américaine ce jeudi 19 juin. L'attaque par déni de service distribué, qui a duré seulement 45 secondes, a dépassé de 12% le précédent record mondial. Voilà un assaut, un de plus, qui révèle une nouvelle fois l'intensification préoccupante des cyberattaques contre les infrastructures critiques d'Internet.

Cette attaque DDoS a déversé 37 téraoctets de données en moins d'une minute

L'attaque DDoS survenue à la mi-mai a déversé 37,4 téraoctets de données en moins d'une minute. Pour visualiser cette avalanche numérique, c'est comme si on forçait un réseau à absorber instantanément l'équivalent de près de 10 000 films en haute définition ou la discographie complète de millions d'artistes.

L'offensive s'appuyait sur un cocktail redoutable de techniques. Si les inondations UDP (une requête UDP est un message réseau envoyé sans vérification) représentaient l'essentiel du déluge (99,996%), les cybercriminels ont aussi mobilisé des attaques par amplification via les protocoles QOTD, Echo et NTP. Résultat : plus de 21 000 ports de destination bombardés simultanément.

La géographie de cette cyberoffensive révèle une coordination internationale qui inquiète Cloudflare. Car en effet, plus de 122 000 adresses IP réparties dans 161 pays ont participé à cet assaut, avec le Brésil et le Vietnam en tête de file, représentant chacun environ 25% du trafic malveillant.

Cloudflare neutralise automatiquement l'attaque sans intervention humaine

Pour contrer ce qui ressemblait à un tsunami numérique, l'infrastructure de Cloudflare a réagi avec une efficacité remarquable. Le plus impressionnant, c'est que tout s'est déroulé de manière entièrement automatisée, sans déclencher la moindre alerte ni nécessiter d'intervention humaine. La charge s'est répartie sur 477 centres de données répartis dans 293 villes.

La performance repose sur une architecture anycast sophistiquée qui redirige le trafic malveillant vers les points de défense les plus proches. En coulisses, des algorithmes analysent en temps réel les « empreintes digitales » des attaques, scrutant les paquets directement depuis le cœur du système via la technologie eBPF.

L'attaque visant un hébergeur web protégé par la solution Magic Transit de Cloudflare. Ce choix de cible ne fut pas anodin. Les fournisseurs d'hébergement sont devenus les nouvelles proies favorites des cybercriminels, comme l'attestent les 13,5 millions d'attaques DDoS recensées contre ce secteur au début 2025. En tout cas, voilà une attaque qui dépasse celle de 6,3 Tb/s portée contre le spécialiste cyber KrebsOnSecurity, quasiment en même temps.