Appliqué depuis le 1er janvier dernier, le California Consumer Privacy Act (CCPA, équivalent du RGPD européen) a déjà permis à quelques entreprises de faire évoluer leurs politiques de confidentialité dans tout le pays. Mais pour les utilisateurs·rices, la consultation et la suppression de leurs données restent encore un beau parcours du combattant.

Si les Californiens sont les premiers concernés par les mesures prévues par le CCPA, tout le territoire américain commence à profiter de la mise en conformité des entreprises. Néanmoins, les mesures phares de la loi que sont la consultation et la suppression des données personnelles récoltées par les entreprises se heurtent à des contraintes techniques assez fortes. En clair : il faut céder davantage de données afin d'avoir accès à son archive.

Un processus kafkaïen

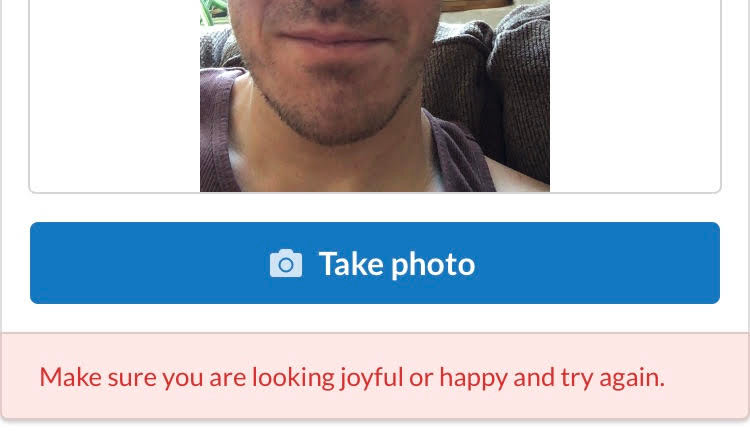

Comme le rapporte le New York Times, certaines entreprises assaillies de demandes concernant les données utilisateurs ont dû faire appel à des sociétés tierces pour gérer l'afflux de requêtes. L'une de ces sociétés, Berbix, a notamment pour mission de s'assurer que la personne qui émet la demande de récupération d'archive est bien la propriétaire du compte.Alors pour la mener à bien, Berbix demande aux internautes qui en font la demande de téléverser une copie de leur carte d'identité, et d'ajouter un ou deux selfies récents dans lesquels, je cite, il faut s'assurer « d'avoir l'air joyeux ou heureux ». L'objectif étant de s'assurer que vous ne tenez pas simplement une photographie devant votre appareil photo.

Les applis de rencontres partagent vos données avec « des dizaines de tierces parties »

« Un futur cauchemardesque », commente un lecteur du New York Times, rejoint par Barbara Clancy, une professeure de neuroscience à la retraite qui ajoute : « Ce n'est pas normal d'avoir à céder encore plus d'informations personnelles » pour exercer son droit à protéger ses données.

Des ratés qui effraient

Pourquoi ce processus étonnant ? Pour la simple et bonne raison que les quelques ratés qui ont émaillé la mise en place du RGPD sur le Vieux Continent ont échaudé certaines entreprises. « Les entreprises ne veulent pas céder vos données personnelles à la mauvaise personne », justifie l'auteur de l'article du New York Times, prenant pour exemple la bourde d'Amazon qui, il y a un peu plus d'un an, avait envoyé une archive contenant quelque 1 700 fichiers audio Alexa à la mauvaise personne.Un précédent qui fait peur donc, et qui encourage les sociétés américaines à encadrer davantage l'application des mesures du CCPA. Autre exemple : celui de Jean Yang, une cadre dans la technologie qui, suite au piratage de son compte Spotify, avait appris que le hacker avait pu récupérer l'intégralité des données incluses dans son archive (adresse postale, historique musical, mais aussi informations bancaires).

Today I discovered an unfortunate consequence of GDPR: once someone hacks into your account, they can request and potentially access all of your data. Whoever hacked into my @spotify account got all of my streaming, song, etc. history simply by requesting it. 😱

— Jean Yang ⚡ (@jeanqasaur) 11 septembre 2018

Il faut concéder que le système européen n'est pas infaillible. Deux groupes de chercheurs (Usenix et Blackhat) ont déjà démontré que, se dépêchant de se mettre en conformité (bien qu'elles ont eu deux ans pour le faire), les entreprises n'effectuaient pas toujours les vérifications nécessaires auprès des demandeurs avant de leur remettre une archive.

Des chercheurs ont découvert une fuite de données de 267 millions d'utilisateurs Facebook

Autant d'exemples qui ont donc motivé de nombreuses entreprises américaines à s'offrir les services de Berbix ou de ses concurrents. Pour Steve Kirkham, fondateur de Berbix, le processus de vérification n'est en aucun cas malicieux. « Nous voulons empêcher les requêtes frauduleuses et autoriser celles qui sont légitimes », assure-t-il, tout en admettant que de devoir en passer par là a découragé un certain nombre de citoyens. « Beaucoup de personnes ne veulent pas donner davantage d'informations », commente Steve Kirkham. « Ils présument que nous allons faire quelque chose de malhonnête avec. Mais c'est toute l'ironie ici. Nous demandons plus d'informations de la part des gens afin de pouvoir les protéger ».

Mais que deviennent ces données une fois le processus de validation mené à son terme ? Sur ce point, le patron de Berbix affirme qu'elles sont supprimées dans un délai allant de sept jours à une année — selon les consignes de leur client.

Source : The New York Times