Après la faille KRACK qui avait mis à mal le protocole WiFi WPA2 en 2017, c'est au tour du LTE de passer sous le feu des projecteurs. Utilisé partout dans le monde pour assurer le transfert des données mobiles, le LTE - aussi connu vulgairement sous le nom de 4G - est censé être plus sécurisé que les protocoles utilisés pour le WiFi.

Des chercheurs allemands et américains ont mis au point trois nouvelles attaques capables de briser les protections mises en place sur le LTE. Ces attaques visent en priorité la couche deux, celle de la liaison de données. La faille est donc au plus bas niveau du protocole, ce qui rend impossible toute correction sans changer toute la structure en place...

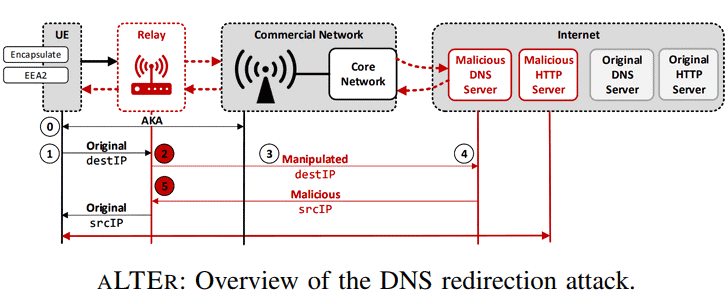

Deux attaques sont de type passives et consistent à "écouter" les communications de l'utilisateur afin de repérer ses habitudes. La dernière attaque, active quant à elle, est nommé aLTEr par les chercheurs. S'appuyant sur des techniques de détournement DNS ou DNS spoofing, elle permet aux malandrins de détourner le trafic de la cible vers des sites malveillants. Bien que chiffré - AES-CTR - le protocole LTE n'est pas protégé au niveau du contrôle d'intégrité des paquets encapsulés dans la couche 2.

Quelles solutions pour se protéger ?

La faille découverte par les chercheurs est profondément ancrée dans les premières couches du protocole LTE. Elle ne peut donc pas être résolue sans un changement majeur du protocole lui-même, ce qui entrainerait d'énormes investissements financiers à l'aube de l'arrivée de la 5G...Il y a cependant matière à se rassurer en se disant que le matériel nécessaire à la réalisation d'une attaque de type aLTEr est très couteux : plus de 3600€. Ce n'est donc pas à la portée du premier pirate venu, sachant que la cible doit être proche de l'utilisateur malveillant pour que le détournement des données puisse fonctionner. Des agences gouvernementales auraient cependant les moyens de réaliser de telles assauts à plus ou moins grande échelle.

Dès lors, comment éviter le pire ? Les chercheurs recommandent avant tout une navigation sur le Web prudente et responsable. Il faut idéalement utiliser des sites uniquement protégés par le protocole HTTPS.

Et faute de patch, il faudra attendre l'arrivée de la 5G dans quelques années. Les nouveaux protocoles mis en place devraient alors éviter ce type de faille. Du moins sur le papier...