Deux extensions IA très bien notées sur le Chrome Web Store envoyaient en douce les conversations ChatGPT et DeepSeek de leurs utilisateurs et utilisatrices vers des serveurs contrôlés par des attaquants.

Depuis la fin de l’année 2025, les extensions de navigateur s’invitent un peu trop souvent dans les rapports d’incidents liés aux IA génératives, à l’image d’Urban VPN Proxy, officiellement mise en avant sur le Chrome Web Store et téléchargée des millions de fois, capable d’intercepter chaque interaction avec ChatGPT, Claude ou Gemini sous couvert d’une fonction de « protection IA » censée détecter les données sensibles dans les prompts et alerter l’utilisateur ou l’utilisatrice avant l’envoi.

Les deux modules épinglés aujourd’hui par OX Security s’inscrivent dans la même tendance, mais avec une logique plus franchement malveillante. Ils ne se contentent pas de collecter des métriques marketing, ils exfiltrent directement les conversations et l’historique de navigation vers une infrastructure contrôlée par des cybercriminels. Le phénomène a désormais un nom, Prompt Poaching, et il se déploie à grande échelle.

900 000 navigateurs déjà compromis

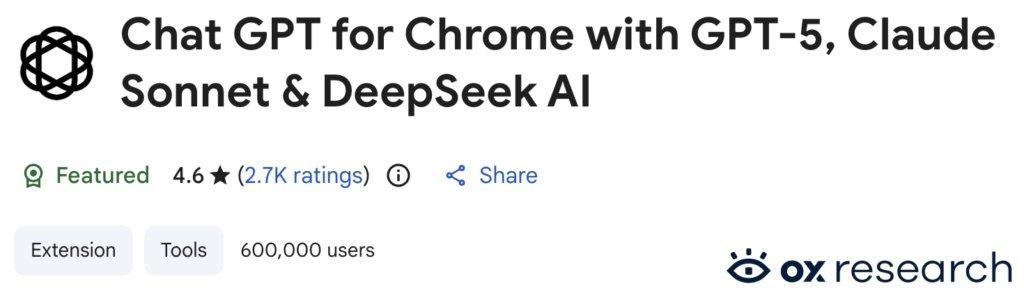

Au cœur de cette nouvelle campagne, on trouve deux modules bien précis, distribués sur le Chrome Web Store. D’un côté Chat GPT for Chrome with GPT-5, Claude Sonnet & DeepSeek AI, officiellement recommandée par Google, qui revendique plus de 600 000 installations et s’affiche comme une barre latérale polyvalente pour les principaux modèles d’intelligence artificielle. De l'autre, AI Sidebar with Deepseek, ChatGPT, Claude, and more, téléchargée sur environ 300 000 navigateurs. Les deux extensions se présentent comme des outils de productivité, s’intègrent proprement à l’interface de Chrome et copient l’apparence d’une extension légitime baptisée Chat with all AI models (Gemini, Claude, DeepSeek...) & AI Agents, publiée par AITOPIA.

Techniquement, leur comportement ne laisse aucun doute sur leurs intentions. Les deux extensions demandent l’autorisation de collecter des données de navigation présentées comme anonymes et destinées à des statistiques pour améliorer l’expérience. En arrière-plan, ce consentement sert surtout de cheval de Troie pour inventorier les onglets ouverts, capter les URL associées, détecter la présence de ChatGPT ou DeepSeek, parcourir la page pour extraire le contenu des échanges, stocker les messages localement puis les expédier à intervalles réguliers (toutes les 30 minutes) vers des serveurs de commande et de contrôle opérés par les cybercriminels à l’œuvre.

Comme souvent avec ce type de campagne, les dégâts potentiels dépassent largement la simple curiosité sur les habitudes de navigation. On parle d’abord de données personnelles, avec des conversations qui peuvent laisser filtrer des identifiants, des coordonnées, des éléments de vie privée ou des accès à d’autres services collés machinalement dans le chat.

En parallèle, l’affaire touche directement ce que l’on désigne comme le Shadow AI, ce recours aux outils d’IA grand public non approuvés en contexte professionnel, où les utilisateurs et utilisatrices glissent des morceaux de code, des extraits de contrats, des données clients ou des éléments de stratégie produit. Ce réservoir de prompts et de réponses siphonnés se meut alors en matière première idéale pour l’espionnage économique, des campagnes de phishing taillées sur mesure ou la revente de données sur des places de marché spécialisées.

Faire le ménage avant la prochaine fuite de données

Les deux extensions ont depuis été supprimées du Chrome Web Store, et si vous les avez vous-même installées, Chrome devrait les avoir désactivées. Par mesure de précaution, vous pouvez vérifier par vous-même en vous rendant sur la page chrome://extensions. Cherchez les modules incriminés et supprimez-les sans attendre s’ils sont encore présents.

Dans tous les cas, partez du principe que tout ce qui a été partagé avec ChatGPT ou DeepSeek pendant cette période peut avoir fuité. Selon ce que vous avez l’habitude de coller dans vos conversations, cela peut impliquer de changer vos mots de passe, de contrôler les connexions actives sur vos comptes les plus sensibles, de vérifier vos boîtes mail et messageries et de garder un œil sur d’éventuelles tentatives de connexion ou d’authentification suspectes.

De manière générale, on ne peut que vivement vous conseiller de faire le tri dans les extensions installées sur votre navigateur. Limitez le nombre de plugins au strict nécessaire, privilégiez les éditeurs identifiés, contrôlez systématiquement les permissions avant chaque installation et méfiez-vous des modules réclamant l’accès à toutes les données des sites. N’oubliez pas non plus qu’un badge de certification ou une fiche produit rassurante ne suffisent plus à accorder un blanc-seing aux extensions référencées sur le Chrome Web Store.

Enfin, concernant les entreprises plus spécifiquement, les extensions web doivent désormais être gérées au même niveau que les applications métier et les services cloud. Cela passe par une liste blanche d’extensions autorisées, le blocage des installations libres, une validation sécurité systématique pour tout outil lié aux IA génératives et des rappels réguliers concernant les pratiques liées au Shadow AI.

Source : OX Security