Un abonnement à 24 dollars, des postes Windows jetables, et une machine à phishing qui tourne à plein régime. Microsoft affirme avoir stoppé RedVDS, infrastructure louée à la demande et très prisée des escrocs pour industrialiser leurs arnaques.

Ni malware, ni botnet, RedVDS opérait comme un fournisseur de bureaux Windows accessibles à distance, transformés en postes de travail jetables par des groupes spécialisés dans le phishing, la compromission de comptes et le détournement de paiements à grande échelle. Microsoft annonce aujourd’hui avoir participé à la mise hors ligne de son infrastructure, en coordination avec Europol et les autorités allemandes.

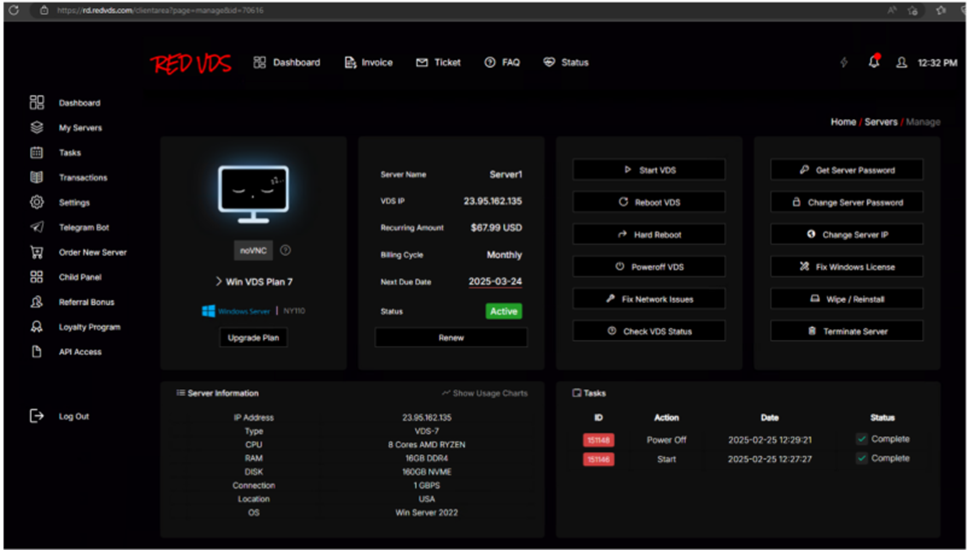

Des bureaux virtuels jetables pour quelques dizaines de dollars

Dans le détail, RedVDS commercialisait des machines virtuelles Windows pilotables via Remote Desktop, avec des droits administrateur complets et sans limite d’usage. Pour 24 dollars par mois, réglés en cryptomonnaie, les cybercriminels disposaient ainsi d’un poste distant prêt à l’emploi, renouvelable à volonté, depuis lequel ils pouvaient orchestrer leurs opérations malveillantes de A à Z. Un caractère volatil idéal, qui permettait de multiplier les campagnes, de remplacer rapidement une machine dès qu’elle était repérée, et de brouiller les indicateurs techniques nécessaires à l’attribution des attaques.

L’infrastructure elle-même ne s’appuyait sur aucun serveur propriétaire, mais sur des instances louées auprès d’hébergeurs tiers répartis entre les États-Unis, le Royaume-Uni, la France, l’Allemagne, le Canada ou encore les Pays-Bas, ce qui permettait de provisionner des adresses IP proches géographiquement des cibles visées et de contourner plus facilement certains contrôles basés sur la localisation. Dans ces conditions, le trafic se fondait dans celui de centres de données légitimes, et l’identification du service dépendait moins de l’origine apparente des connexions que d’indicateurs plus subtils.

Au bout du compte, c’est ce que Microsoft a fini par isoler. Au fil de son enquête, l’éditeur a constaté que l’ensemble des machines virtuelles utilisées reposait sur une seule image Windows Server 2022, clonée sans personnalisation, de sorte que toutes partageaient le même nom d’hôte, WIN-BUNS25TD77J, et des identifiants système identiques. Un choix dicté par la rapidité de déploiement et la réduction des coûts, mais qui a fini par fournir des marqueurs communs qu’il a ensuite été possible de recouper, ce qui a permis aux équipes de Microsoft Threat Intelligence de relier entre elles des campagnes menées par des acteurs distincts.

Phishing et détournements de paiements à grande échelle

Dans ces environnements jetables fournis par RedVDS, les attaquants déployaient leurs propres outils, parmi lesquels des logiciels d’envoi massif de messages frauduleux, des utilitaires de collecte et de tri d’adresses mail, des navigateurs orientés confidentialité, des clients VPN et des solutions de prise en main à distance comme AnyDesk. Bref, tout un arsenal calibré pour produire des leurres en série, les expédier à grande échelle et relancer les campagnes sans perdre de temps.

Sur une période d’un mois, ce sont ainsi plus de 2 600 machines virtuelles RedVDS distinctes qui ont envoyé en moyenne 1 million de messages de phishing par jour aux seuls clients Microsoft. Si bien que depuis septembre 2025, l’éditeur relie à cette infrastructure la compromission ou l’accès frauduleux à plus de 191 000 organisations dans le monde. Des chiffres à prendre pour ce qu’ils sont, à savoir des estimations internes, que Redmond présente comme partielles et limitées aux comptes observés sur ses propres services.

Sans surprise, l’objectif de ces opérations malveillantes est essentiellement financier. L’accès à une boîte mail sert rarement à lui seul et ouvre surtout la porte à des scénarios de détournement de paiement, via des schémas de type BEC (business email compromise). Une fois un compte compromis, les fraudeurs surveillent les échanges, repèrent une facture ou un virement en préparation, puis se glissent dans une conversation existante pour imposer un changement de coordonnées bancaires ou transmettre un faux ordre de paiement, au bon moment et sous la bonne identité.

Au total, les activités associées à RedVDS chiffreraient à environ 40 millions de dollars de pertes déclarées rien qu’aux États-Unis depuis mars 2025, dans des secteurs aussi variés que le juridique, la construction, l’industrie, l’immobilier, la santé ou encore l’éducation.

Une plateforme hors ligne, un modèle toujours bien vivant

La mise hors service de RedVDS coupe un maillon important de la chaîne, mais elle ne remet pas en cause le modèle qui l’a rendu prospère, à savoir une infrastructure louable à la demande (peu d’engagement, rotation facile), des paiements difficiles à tracer (crypto), et une tolérance au gris permise par des contrôles insuffisamment coordonnés et souvent réactifs côté hébergeurs et intermédiaires.

Par conséquent, et plus que jamais, il est impératif de se blinder côté entreprises : authentification multifacteur résistante au phishing, idéalement via des méthodes réellement solides comme les passkeys, clés de sécurité physique ou politiques MFA durcies pour les comptes sensibles, séparation des comptes et limitation stricte des privilèges, surveillance des règles de messagerie et des connexions inhabituelles pour éviter une prise de contrôle silencieuse, et, surtout, procédures béton sur les paiements, avec vérification par un autre canal, en utilisant des coordonnées déjà contrôlées, qu’un changement de coordonnées bancaires est demandé ou qu’un virement sort de l’ordinaire.

Sources : Microsoft [1], Microsoft [2]