Une campagne de hameçonnage cible les entreprises francophones à l'aide de faux CV piégés. Des chercheurs ont découvert que l'opération aboutissait au vol d'identifiants et minage de cryptomonnaie, à l'insu des victimes.

En moins de 25 secondes, un simple fichier joint peut compromettre tout un réseau d'entreprise. Un recruteur ouvre une pièce jointe, comme il en traite des dizaines chaque jour, et c'est le drame. La campagne de phishing FAUX#ELEVATE, documentée par Securonix cette semaine, cible exclusivement les réseaux d'entreprise avec un logiciel malveillant capable de procéder au vol d'identifiants, de faire du minage de cryptomonnaie furtif et d'installer une porte dérobée persistante.

Un faux CV en français qui cible délibérément les équipes RH

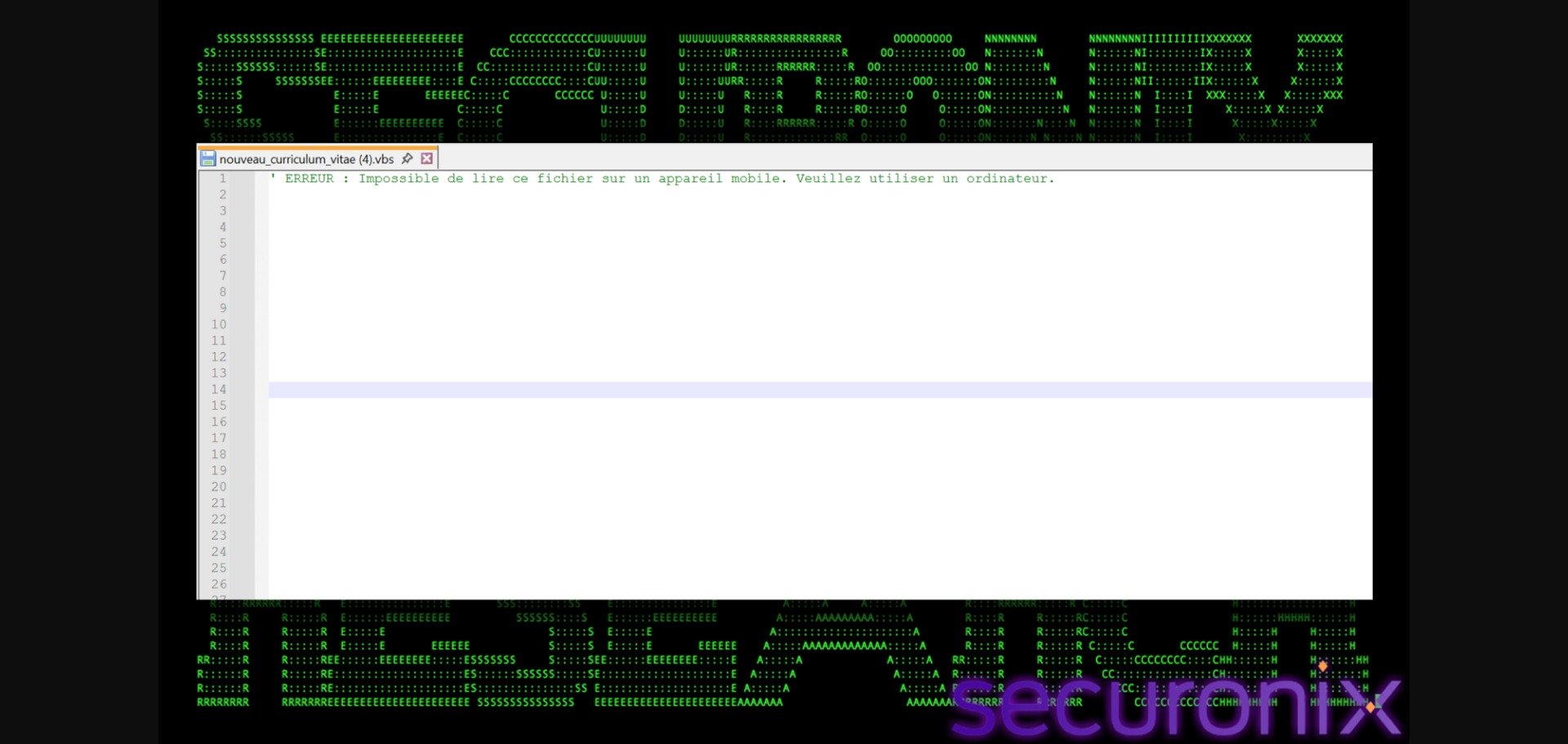

Après les faux profils, les faux CV. L'œuvre des hackers débute ici par un e-mail de recrutement en apparence anodin, avec en pièce jointe un fichier baptisé « nouveau_curriculum_vitae.vbs ». Les équipes RH, habituées à ouvrir des dizaines de candidatures par jour, n'y voient que du feu. En cliquant dessus, elles voient s'afficher un message d'erreur, « Impossible de lire ce fichier : erreur lors de l'ouverture du document », et referment la fenêtre, persuadées d'avoir simplement reçu un document abîmé. Le virus, lui, est déjà en train de s'installer.

Ce qui rend ce malware particulièrement difficile à repérer, c'est sa technique de camouflage. Le fichier piégé, VBScript, pèse 9,7 Mo et contient 224 471 lignes de texte, mais parmi elles, seulement 266 (soit 0,12%) sont du vrai code malveillant. Et le reste ? Des phrases anglaises sans signification, présentes uniquement pour faire du remplissage. Un peu comme un livre de 500 pages dont 499 seraient du charabia : les logiciels antivirus, qui cherchent des schémas suspects, ne trouvent rien d'alarmant et laissent passer.

Ce qui distingue vraiment FAUX#ELEVATE des autres malwares, c'est sa capacité à choisir ses victimes. Avant d'agir, le logiciel effectue une vérification discrète (il interroge Windows, via WMI), en se demandant si tel ordinateur fait partie d'un réseau d'entreprise ? Si la réponse est « non », un ordinateur personnel chez soi, par exemple, il s'arrête immédiatement et n'installe rien. Vous aurez compris que les pirates ne s'intéressent qu'aux machines connectées aux systèmes informatiques des sociétés, là où les données valent vraiment de l'argent.

Un malware qui désactive Windows Defender et vole vos mots de passe Chrome et Firefox

Une fois en place, le logiciel malveillant commence par désactiver Windows Defender et tous les systèmes de protection du poste. Puis, il va chercher ses outils sur Dropbox, la plateforme de partage de fichiers que tout le monde connaît. C'est là toute la ruse. En téléchargeant depuis un service aussi courant, le virus ne déclenche aucune alarme sur le réseau. Les fichiers récupérés sont ensuite décompressés (avec 7-Zip) en toute discrétion, et l'attaque peut continuer.

Pour vider nos navigateurs de leurs données, les pirates utilisent un outil spécialement conçu pour forcer l'accès aux mots de passe enregistrés dans Chrome, Edge et Brave, même sans être administrateur du poste. Il s'agit de ChromElevator. Firefox n'est pas épargné non plus, l'historique de navigation, les cookies de connexion et tous les mots de passe stockés sont aspirés. En quelques secondes, le tout est empaqueté et envoyé aux pirates.

Dans l'ombre, le malware transforme aussi l'ordinateur infecté en machine à fabriquer de la cryptomonnaie, du Monero plus précisément, au profit des cybercriminels. Pour ne pas se faire remarquer, il surveille en permanence l'activité de l'utilisateur : dès qu'il touche son clavier ou sa souris, le minage s'arrête instantanément. Il reprend dès que le poste est laissé sans surveillance. Et pour ne pas déclencher d'alerte sur le réseau, ses communications se fondent dans le trafic internet habituel, indétectable pour la plupart des systèmes de sécurité. Dans le détail, pour passer les pare-feux sans alerter personne, toutes ses communications avec son pool de minage transitent sur le port 443, chiffré, identique à du trafic HTTPS ordinaire.

Six secondes pour tout voler, mais qui se cache derrière cette opération ?

Une fois les données volées, les pirates les expédient immédiatement par e-mail (smtp.mail.ru sur le port 465 en SSL) vers une adresse DuckDuckGo qu'ils contrôlent, en prenant soin d'étiqueter chaque envoi selon le pays de la victime et le type d'informations dérobées, comme les mots de passe, les fichiers, l'historique de navigation. Le tout en utilisant une messagerie grand public, pour ne pas éveiller les soupçons. Selon Securonix, l'opération entière ne dure que six secondes.

Pour survivre aux redémarrages, le malware laisse deux ancres discrètes, avec une clé de registre déguisée en « Microsoft Media Service » et une tâche planifiée cachée baptisée « MicrosoftUpdateService », qui relance le mineur toutes les dix minutes. Après avoir tout exfiltré, les outils de vol s'auto-effacent, histoire de compliquer sérieusement le travail des équipes forensiques.

Les chercheurs de Securonix ont dressé le portrait-robot des responsables : un individu isolé, ou un tout petit groupe, qui opère vraisemblablement depuis la France ou l'Afrique du Nord. Les leurres soignés en français, l'hébergement OVH, les sites WordPress marocains compromis pour servir les configurations malveillantes, et l'infrastructure mail russe pour l'exfiltration dessinent le portrait d'opportunistes bien organisés, à la recherche d'argent facile.