Le groupe cybercriminel russophone Diesel Vortex a ciblé pendant cinq mois des centaines d'entreprises de transport et de logistique en Europe et aux USA. Plus de 1 600 identifiants ont été volés grâce à 52 domaines frauduleux déployés.

Ils se faisaient appeler « GlobalProfit ». Les chercheurs en cybersécurité, eux, les ont baptisés Diesel Vortex. De septembre 2025 à février 2026, ce groupe a mené une campagne de hameçonnage ciblée contre des entreprises de transport et de logistique, des deux côtés de l'Atlantique, en Europe et aux États-Unis. Les pirates auraient pu rester dans l'ombre encore longtemps, si l'un d'eux n'avait pas laissé, par inadvertance, l'intégralité de leur code accessible sur internet, explique Have I Been Squatted.

Le gros taux de réussite des hackers auprès des entreprises de transport

Comment fonctionnait le groupe Diesel Vortex ? Le point de départ, c'est un e-mail qui semble authentique, signé d'une plateforme de transport que l'on utilise tous les jours. Dans le message, on vous demande de vous reconnecter. Vous cliquez, vous saisissez vos identifiants, mais il est déjà trop tard. Le site sur lequel on vous renvoie était un faux, pixel pour pixel identique à l'original, et un criminel de l'autre côté de l'écran venait de récupérer vos accès en direct. C'est le mode opératoire que Diesel Vortex a appliqué depuis septembre 2025.

Diesel Vortex ne frappait pas au hasard. Le groupe avait soigneusement sélectionné ses cibles, à savoir des plateformes très utilisées dans le milieu du transport, comme DAT Truckstop ou Central Dispatch pour trouver des chargements, Penske pour gérer des flottes de camions, ou encore Electronic Funds Source pour les cartes carburant. Des outils du quotidien, indispensables à des milliers de professionnels de la route, mais dont les utilisateurs sont rarement au cœur des politiques de cybersécurité des grandes entreprises. Les hackers avaient clairement fait leurs devoirs.

Au total, 57 092 professionnels ont reçu des e-mails piégés, et 1 649 ont mordu à l'hameçon, soit un taux de réussite, après un rapide calcul, de 2,89%, ce qui est très bon, ou très mauvais, de l'autre point de vue. Mais pour Diesel Vortex, voler un mot de passe logistique n'était qu'un point de départ. Les victimes étaient ensuite dirigées vers de fausses pages de connexion Google, Microsoft ou Yahoo, conçues pour leur soutirer également leurs accès à leur boîte mail. Double peine.

52 faux domaines et une architecture pour tromper les navigateurs

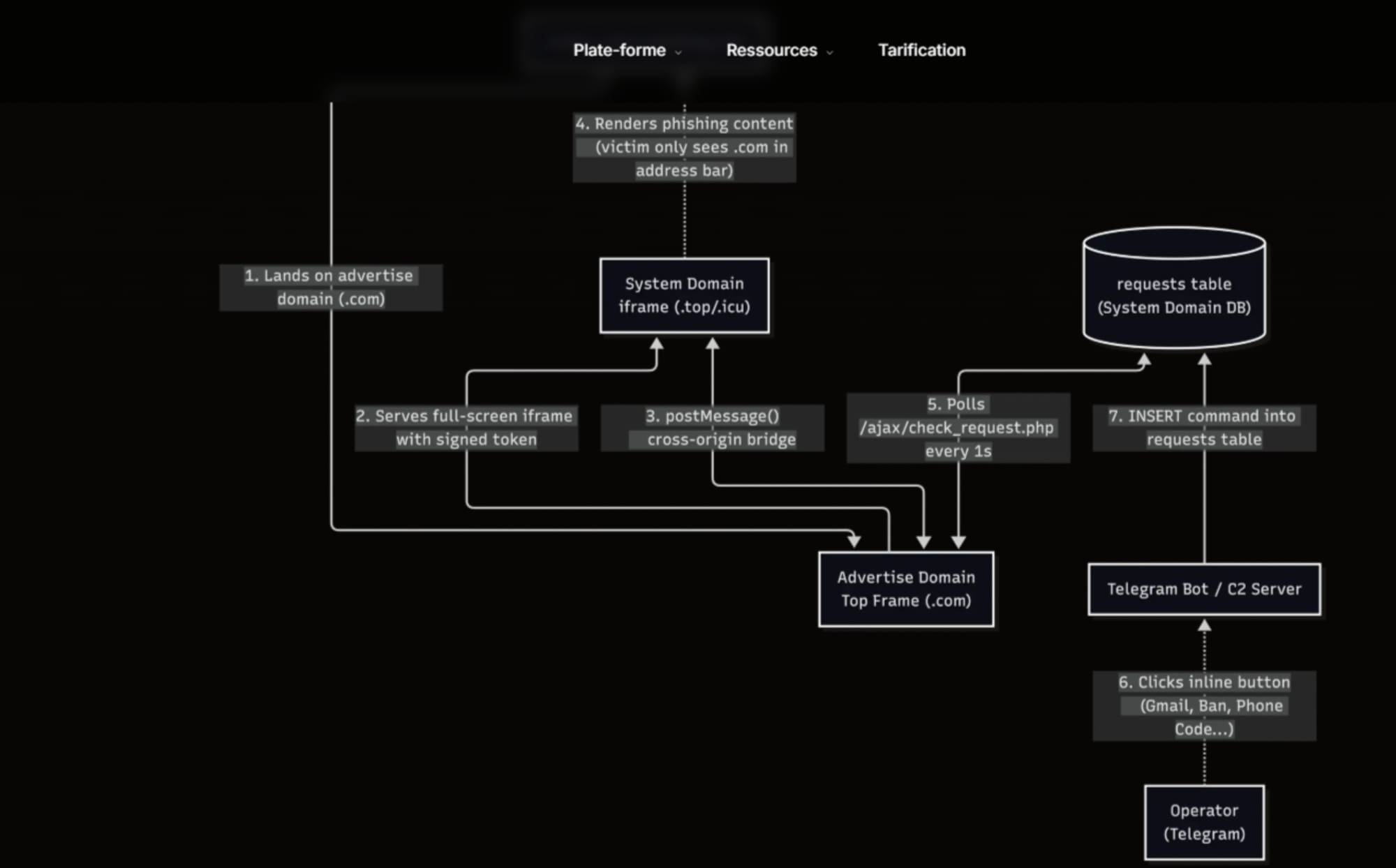

Pour tromper ses victimes, Diesel Vortex a créé 52 faux sites imitant des plateformes logistiques réelles. La technique la plus retorse consistait à afficher dans la barre d'adresse du navigateur une URL en « .com » d'apparence tout à fait normale, pendant que le contenu malveillant se chargeait discrètement dans un cadre invisible, hébergé sur un second domaine aux extensions moins flatteuses (.top, .icu).

Même lorsque ce second domaine était signalé comme dangereux par les navigateurs, aucune alerte ne s'affichait pour la victime. Les protections intégrées aux navigateurs vérifient l'adresse visible à l'écran, et non pas ce qui se charge discrètement en arrière-plan. Et pour éviter d'être repérés par les chercheurs en sécurité, les hackers avaient également mis en place un système de filtrage automatique qui bloquait les connexions provenant de Google, Microsoft, Cisco ou Palo Alto. Une infrastructure conçue, de bout en bout, pour passer sous les radars.

Toute l'opération se pilotait depuis Telegram, la célèbre application de messagerie. Dix robots automatisés se chargeaient des alertes et des tâches répétitives, mais derrière chaque victime, il y avait un humain en chair et en os. Dès qu'une personne entrait ses identifiants sur le faux site, un opérateur recevait une notification instantanée et prenait le contrôle : il pouvait réclamer un code de double authentification, rediriger la victime vers un nouveau piège, ou l'écarter d'un simple clic. Un vrai poste de pilotage criminel, en temps réel.

Un répertoire Git oublié ouvert et toute l'opération criminelle s'effondre

Avec tout ça, on aurait pu croire Diesel Vortex intouchable, mais le groupe a commis une erreur assez désarmante. Les hackers avaient laissé ouvert sur internet un répertoire « .git », un outil que les développeurs utilisent pour stocker et versionner leur code, un peu comme une boîte noire de leur travail informatique. En tombant dessus, les équipes de Have I Been Squatted ont eu accès à l'intégralité du code source, à la base de données des victimes, aux échanges internes entre opérateurs, et même à un plan opérationnel complet sous forme de carte mentale, signé d'une adresse Gmail nominative.

Ce document est une vraie mine d'or. On y découvre une organisation digne d'une PME du crime, avec des rôles clairement attribués (centre d'appels, support, développeur, responsable recrutement de contacts logistiques), des objectifs financiers chiffrés par palier, et des canaux d'acquisition listés. La plateforme était par ailleurs en cours de commercialisation auprès d'autres cybercriminels, sous le modèle lucratif du « Phishing-as-a-Service », autrement dit le crime organisé vendu en abonnement.

Il y a peu de doutes sur l'origine du groupe. Le code était rédigé en russe, les horaires d'activité correspondaient au fuseau de Moscou, et les fichiers graphiques utilisés contenaient des métadonnées qui révèlent une installation de Photoshop en langue russe, donc autant d'indices qui se recoupent. Pour démanteler l'infrastructure, il a fallu mobiliser Google, Cloudflare, GitLab, Microsoft et CrowdStrike. Les preuves ont été transmises aux autorités. Et les opérateurs de Diesel Vortex savent désormais qu'ils ont été lus de bout en bout.