La société de cybersécurité Jamf alerte sur une campagne de piratage qui exploite la méthode ClickFix pour injecter le logiciel espion Atomic Stealer au cœur de macOS. En détournant l’outil système Script Editor, les attaquants parviennent à dérober les mots de passe, les données de cartes bancaires et les clés de cryptomonnaies des utilisateurs.

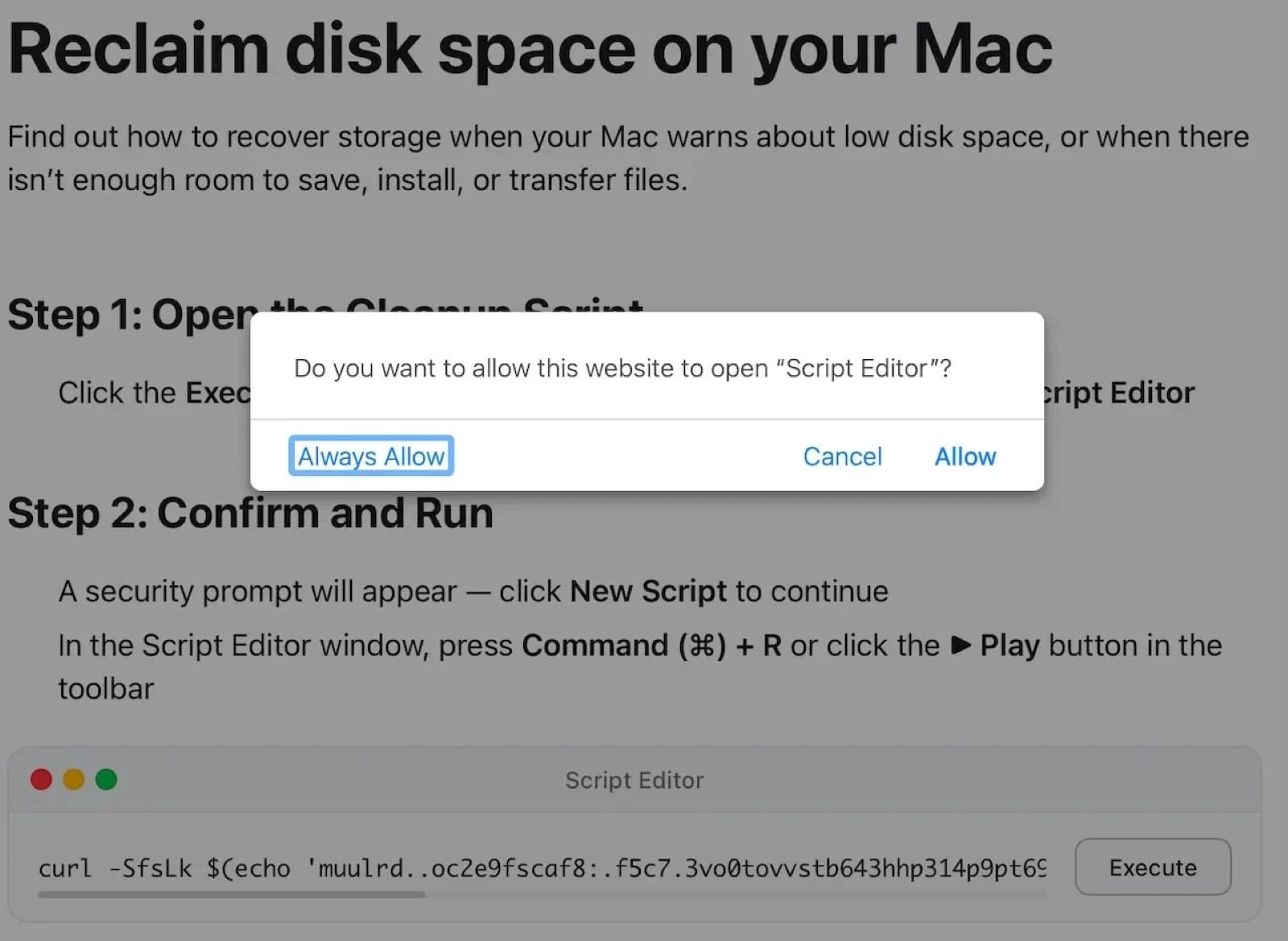

Dans cette campagne de phishing, les pirates compromettent des sites web pour afficher des fenêtres d'erreur factices liées à une prétendue panne du navigateur. Plutôt que de coller une commande manuellement dans le Terminal, l'utilisateur effectue un raccourci clavier (Option + Maj + Commande + V) qui exécute directement le code via la fonction « Exécuter » intégrée à macOS, laquelle sollicite alors Script Editor. Jaron Bradley, chercheur en sécurité chez Jamf, explique que ce procédé contourne les mécanismes de protection habituels d'Apple, que ce soit sur vos MacBook Neo, vos MacBook Pro ou MacBook Air. Le code malveillant profite de la légitimité de cette application native pour s'exécuter sans éveiller les soupçons des outils de surveillance classiques.

Une infiltration par les scripts système

Les attaquants privilégient l'usage d'AppleScript pour charger le malware directement dans la mémoire vive de l'ordinateur. Cette technique évite la création de fichiers suspects sur le disque dur et complique la tâche des logiciels antivirus. Une fois le script lancé, une fausse fenêtre d'authentification demande le mot de passe administrateur de la session sous prétexte d'une mise à jour. Ferdinand Larsen, analyste chez Jamf, a observé que les pirates récupèrent les trousseaux d'accès ainsi que les fichiers sensibles stockés dans les dossiers de la bibliothèque utilisateur.

Le vol d'informations englobe une large gamme de données personnelles. Le malware extrait les cookies de session des navigateurs pour permettre aux hackers de se connecter aux comptes bancaires ou aux réseaux sociaux sans avoir besoin des identifiants originaux. D'après les analyses techniques publiées sur le site BleepingComputer, les serveurs de contrôle reçoivent les archives de données quelques secondes après la validation du formulaire par la victime.

Le camouflage derrière les outils de bord

Avec ce recours à Script Editor, on voit bien que les tactiques de phishing évoluent sur Mac. Les versions antérieures d'Atomic Stealer utilisaient des installeurs plus volumineux alors que cette campagne privilégie la discrétion d'une fonction de développement présente par défaut sur chaque machine. Les auteurs du logiciel espion adaptent leurs scripts aux spécificités de macOS pour cibler les extensions de portefeuilles comme MetaMask ou Phantom, mais ils récupèrent aussi les bases de données de remplissage automatique des formulaires Chrome et Firefox.

Les hackers profitent de la confiance des utilisateurs envers les outils système d'Apple. Bien que macOS Sequoia renforce certains contrôles sur l'accès aux données privées, l'exécution d'un script par l'éditeur officiel reste une action autorisée par le système. Les sites de streaming ou de téléchargement illégal servent de vecteurs principaux pour ces alertes ClickFix. Tant que l'internaute accepte de copier du code inconnu pour résoudre un problème technique imaginaire, alors le danger sera toujours présent car le script possède les mêmes droits que le propriétaire de l'ordinateur.

Source : Bleeping Computer