Clin d'oeil à nos obsessions chimériques, ce dossier non exhaustif constituera la trousse logicielle de base du parano contemporain. Vous pourrez y découvrir treize gratuitiels efficaces et incontournables permettant d'éradiquer vos dossiers confidentiels, d'assurer votre intimité numérique, de sécuriser vos réseaux et connexions sans fil, de dissimuler des messages secrets, d'installer un antivol sur un PC, de vous protéger des espions humains, de générer des mots de passe inviolables ou encore de chiffrer l'ensemble de vos disques durs. Rassurantes et performantes ces pépites vous donneront la possibilité de retrouver une tranquillité d'esprit bien méritée. Alors, faites vos choix et n'hésitez pas à nous suggérer vos applications encore absentes de la logithèque Clubic !

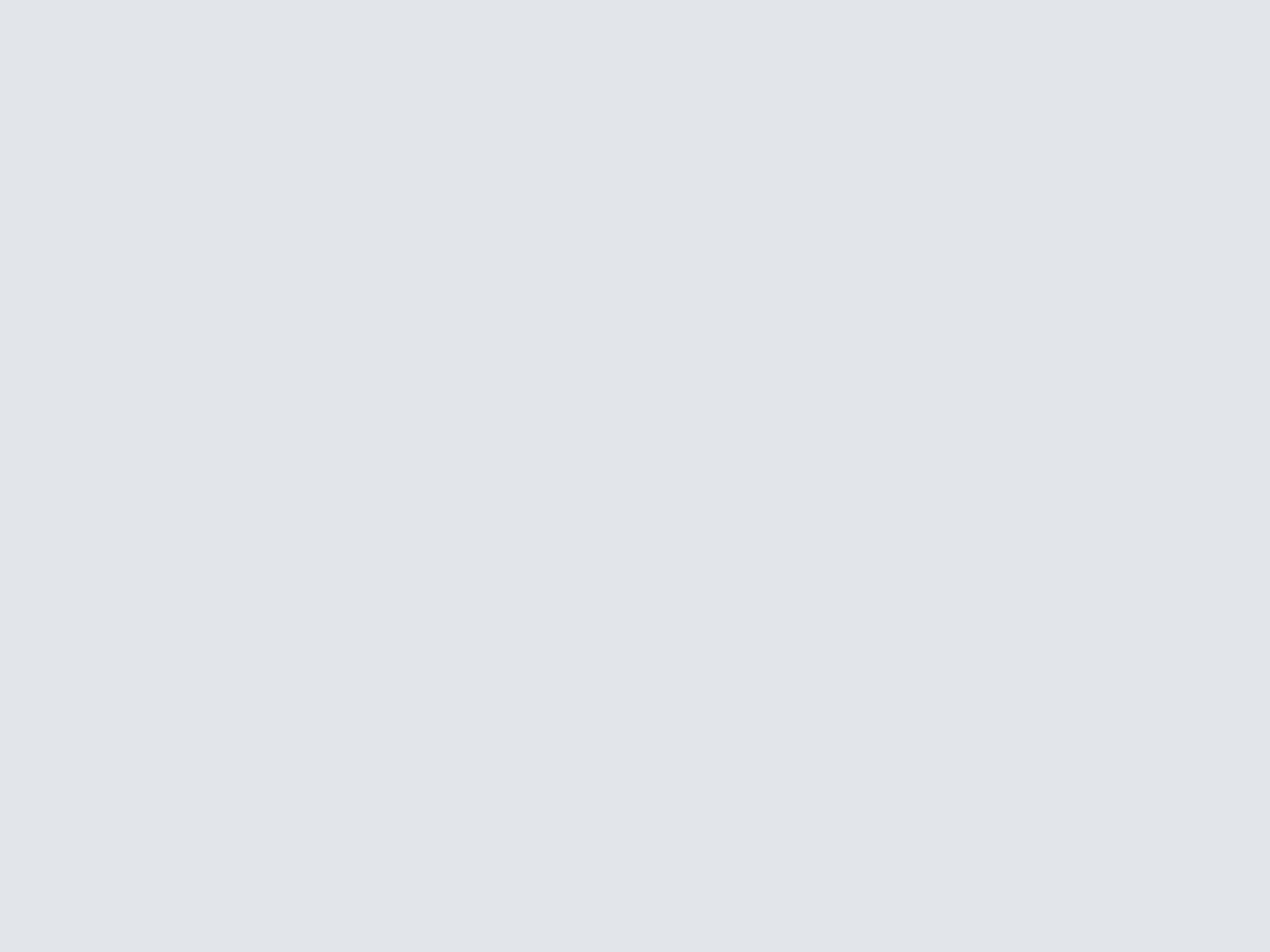

Eraser : Éliminez définitivement vos documents confidentiels !

Il nous était impossible d'amorcer ce dossier « spécial parano » sans vous parler de l'excellent Eraser. Nous le répèterons jamais assez, la suppression de fichiers via la corbeille Windows n'est qu'apparence et supercherie. En effet, n'importe quelle personne munie du fameux utilitaire Recuva sera en mesure d'en prendre possession. C'est pourquoi la rédaction Clubic vous recommande l'utilisation de cette pépite efficace et libre. Elle vous permettra de sécuriser la destruction de vos données les plus confidentielles sans espoir de récupération. Pour ce faire, vous disposerez de plusieurs méthodes d'efficacité croissante, dont le fameux US DOD 5220.22-M et l'algorithme de Guttman. Radicale, cette méthode conforme aux standards du département de la défense des États-Unis d'Amérique réécrira jusqu'à 35 fois plusieurs séries de données aléatoires sur une région précise. Accessible depuis le menu contextuel Windows, vous pourrez faire disparaître vos données en un clic ou planifier minutieusement leur élimination. Pour faire mieux, il vous faudra multi-formater, démonter et frotter vos disques durs à la paille de fer aimantée et les jeter dans une fonderie. En attendant, nous vous suggérons plutôt de conserver précieusement ce gratuitiel et de l'utiliser en fonction de vos besoins !

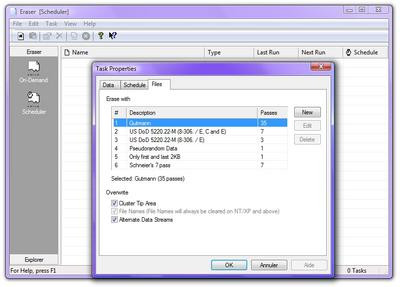

Wipe : Assurez la protection de votre intimité numérique !

Le grand public l'ignore, mais au cours de l'utilisation de Windows tous vos actes sont enregistrés par défaut. Ces informations représentent un danger pour la préservation de votre intimité numérique. Elles peuvent être facilement consultées à votre insu ou même détournées et utilisées à des fins commerciales par des logiciels espions. Pour éviter ces déboires, la solution la plus extrême se nomme judicieusement Wipe. Cet utilitaire fera disparaître toutes vos traces en utilisant la méthode DoD 5220.22. En cochant l'ensemble des options, vos fichiers temporaires, historiques, caches, cookies, mots de passe et même vos marques pages seront éradiqués. Efficace et complet, il supporte une liste importante d'application de Firefox 3 à Opéra en passant par Internet Explorer, Google Chrome, Flash Player ActiveX/ Plugin, Google Toolbar, Windows Media Player, Adobe Reader, Java, Movie Maker, Paint, WordPad, Microsoft Office Word/Excel, Outlook Express ou encore Windows Live Messenger. Gratuit et surpuissant, ce logiciel est à découvrir, mais aussi à paramétrer avec précaution !

Laptop Alarm : Installez un antivol sur votre ordinateur portable !

Dans certaines situations, nous sommes tous capables de devenir paranoïaques. Le meilleur exemple est l'utilisation d'un ordinateur portable dans une bibliothèque. Pour des raisons légitimes ou pas, une fois installés, nous avons tendance à ne plus quitter notre précieux boulet de peur de le voir disparaître. Pour vous sortir de cette situation embarrassante et vous éviter des accès de peurs inutiles, confiez votre PC à Laptop Alarm. Ce logiciel vous permettra de vaquer à vos occupations tout en vous prévenant des tentatives de vol. Une fois installé et configuré, une alarme retentira au moindre déplacement de votre souris USB, si l'on cherche à débrancher le cordon d'alimentation ou à forcer son extinction. Bien sûr, cela n'arrêtera pas les plus furieux, mais aura le mérite de vous rassurer. À tester et à adopter de toute urgence pour les plus atteints d'entre vous !

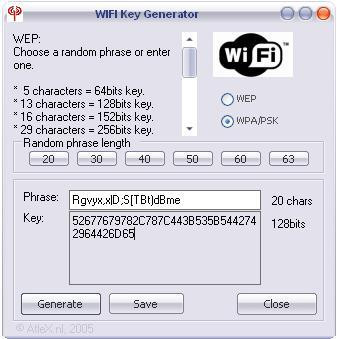

Wifi Key Generator : Sécurisez vos réseaux sans fil !

Ce n'est pas un secret, les Chinois du FBI tout comme certains voisins un peu radins peuvent cracker un réseau Wi-Fi en quelques minutes. La solution la plus simple pour empêcher des intrus de pénétrer votre réseau est d'adopter une clé de chiffrage complexe. Pour ce faire, évitez le nom de votre chien et utilisez plutôt WIFI Key Generator. Comme son nom l'indique, ce gratuitiel vous permettra de générer des clés WEP/WPA/PSK nécessaires à la sécurisation de vos réseaux sans fil. Terminés les manques d'inspiration, vous obtiendrez des clés de 40 à 256 bits avec un maximum de 63 caractères. Pour retenir ce mot de passe, nous préconisons l'enregistrement dans un fichier texte. Certains Clubiciens vous suggèreront des méthodes plus radicales telles que la méthode du bout de papier ou son transfert vers une clé USB, de l'enfermer dans une boite en métal et de la jeter au fond d'un puits. À vous de choisir !

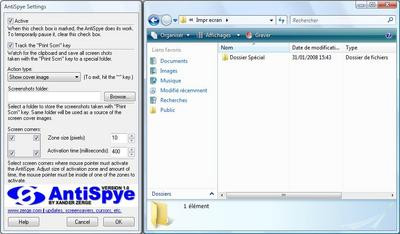

AntiSpye : Protégez-vous des regards indiscrets !

Avis aux plus « James Bond » d'entre vous ! Il est une chose de lutter contre les espions numériques, il en est une autre de se protéger des espions humains. Blague mise à part, il se peut que vous ayez un collègue de bureau envahissant ou un colocataire un peu trop curieux. Afin d'éviter que l'on vienne allègrement lire vos mails par-dessus votre épaule, nous vous conseillons . Après une rapide configuration, vous pourrez masquer votre écran derrière un fond noir, votre dernière capture-écran ou encore un économiseur d'écran. Bien qu'étrange, cette application gratuite trouvera à coup sûr de nombreux adeptes !- Télécharger AntiSpye pour Windows

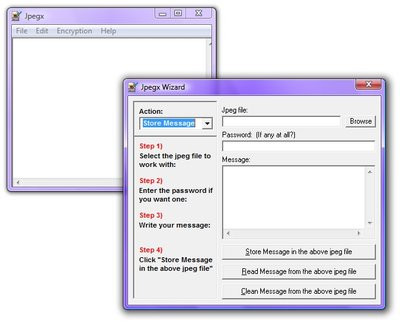

Invisible Ink/Jpegx : Dissimulez un message dans une image !

Contrairement à ce que l'on pourrait penser, la stéganographie remonte à des temps anciens. L'art de dissimuler un message à travers un objet courant a trouvé de nombreux usages à travers l'Histoire. Digne des romans policiers, vous permettra d'injecter un texte dans un fichier image au format .bmp. Complet, il assurera votre confidentialité par un chiffrage à l'aide de l'algorithme de Rijndael et protégé par mot de passe. D'apparence ordinaire, votre photo pourra être publiée ou envoyée par email sans éveiller le moindre soupçon. Seul votre correspondant sera en mesure de déchiffrer votre missive secrète à l'aide du même logiciel. Pour effectuer la même opération à travers un fichier JPEG, choisissez plutôt . Gratuites et loufoques, ces applications pourront trouver leur utilité en tant que « WaterMark » secondaire !- Télécharger Invisible Ink pour Windows

- Télécharger Jpegx pour Windows

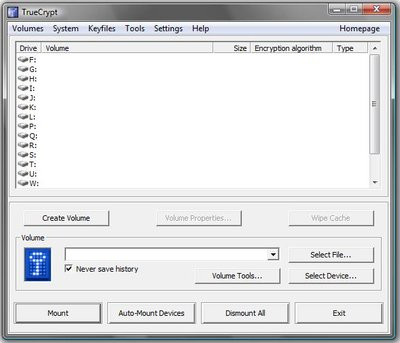

TrueCrypt : la référence gratuite en matière de chiffrement

Quand on parle de chiffrement de fichiers, il semble difficile de faire plus efficace que TrueCrypt, un logiciel non seulement libre et gratuit, mais également multi plates-formes. La force de TrueCrypt réside dans sa simplicité d'utilisation. Dès son lancement, le logiciel ouvre un assistant proposant trois possibilités : créer un disque virtuel chiffré sous forme de fichier, chiffrer un volume sur une partition non système ou chiffrer la partition système ou le volume système entier. L'assistant est très clair et le logiciel ne lésine pas non plus sur ses fonctionnalités, en proposant trois algorithmes (AES, Serpent et Twofish), plusieurs combinaisons de ces méthodes, et également trois algorithmes de hash(RIPEMD-160, SHA-512 et Whirlpool). Comme indiqué précédemment, le logiciel est multi plates-formes et on trouvera donc des versions pour Mac OS X et Linux. Bref : simple, complet, disponible sur PC comme sur Mac, que peut-on demander de plus ?- Télécharger TrueCrypt pour Windows

- Télécharger TrueCrypt pour Linux

- Télécharger TrueCrypt pour Mac OS X

Hotspot Shield : créez une connexion sécurisée à un point d'accès Wi-Fi

Si vous ne souhaitez pas courir le risque de vous faire voler vos données personnelles via une connexion à un réseau Wi-fi, Hotspot Shield est peut-être le logiciel qu'il vous faut. Son but est simple : établir une connexion sécurisée à un point d'accès Wi-Fi en passant par un réseau privé virtuel (VPN). À travers ce tunnel, toutes vos données personnelles circuleront alors de manière chiffrée. Le serveur VPN du logiciel vous attribue également une adresse IP américaine. Malgré l'ajout de publicités dans le navigateur lors de l'utilisation de la version gratuite, Hotspot Shield est un moyen assez sur de se connecter à un réseau sans fil.

XPassGen : générez des mots de passe grâce aux mouvements de votre souris

Il est généralement conseillé de créer les mots de passe les plus complexes possible afin de les rendre difficiles à pirater, notamment en ce qui concerne les clés Wi-Fi. est, comme son nom l'indique, un gestionnaire de mots de passe, mais son principe est assez original puisque le logiciel se base sur les mouvements, suffisamment complexes, effectués par le curseur de votre souris, pour générer un mot de passe aléatoire. Plusieurs options préalables vous permettent de personnaliser votre mot de passe : l'inclusion ou l'exclusion de certains caractères (lettres minuscules, lettres majuscules, chiffres, caractères spéciaux...), éviter la répétition de signes, ou définir le nombre maximum de caractères. Une fois le mot de passe généré, vous pourrez le copier dans le presse-papier ou le sauvegarder dans un fichier texte qu'il conviendra de ne pas perdre (là, nous ne pouvons pas vous aider).- Télécharger XPassGen pour Windows

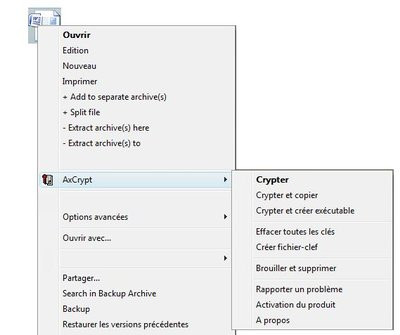

AX Crypt : chiffrez n'importe quel fichier depuis le menu contextuel de Windows

Si l'utilisation d'un logiciel de chiffrement de données vous fait peur, vous apprécierez sans doute la simplicité d'AxCrypt. Ici, pas d'interface compliquée à maitriser, puisqu'une fois installé, le logiciel se contente d'ajouter une entrée dans le menu contextuel de l'explorateur Windows. Pour chiffrer un fichier, vous n'aurez ainsi qu'à effectuer un clic droit sur celui-ci est choisir une des options disponibles : « crypter », et « crypter et créer un exécutable ». Cette dernière option est très pratique pour envoyer un fichier chiffré à un ami qui ne possède pas le logiciel pour le déchiffrer. Les plus paranos d'entre nous trouveront aussi une option permettant de supprimer un fichier en le brouillant. L'algorithme de chiffrement est en 128 bits, ce qui devrait être suffisant pour une utilisation domestique.

CleanAfterMe : Effacez toutes vos traces de navigation

Certains d'entre vous sont peut-être du genre à faire systématiquement le ménage après une session. Certains navigateurs, comme Mozilla Firefox nettoient leurs traces derrière eux, mais s'il faut lancer chaque outil individuellement, le ménage risque de s'éterniser. Développé par l'excellent NirSoft, CleanAfterMe permet de centraliser toutes ces tâches avec un seul outil prenant en charge les fichiers temporaires et historiques de Windows, les caches et/ou cookies des principaux navigateurs (Internet Explorer, Firefox, Opera), ou encore les historiques de divers logiciels comme Microsoft Office, Adobe Reader ou Windows Media Player. L'interface est des plus rudimentaires (une série de cases à cocher réparties par application), mais le tout s'avère léger, efficace et qui plus est exécutable depuis une clé USB. Ce dernier point est particulièrement important puisque vous pourrez ainsi utiliser CleanAfterMe sur d'autres ordinateurs que le vôtre : lors d'un weekend dans votre famille ou chez des amis, sur les ordinateurs de votre fac/lycée ou encore dans un cybercafé.

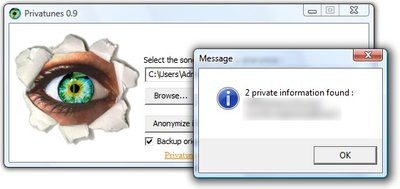

PrivaTunes : Supprimez vos informations des titres achetés sur l'iTunes Store

Si vous suivez l'actualité de la musique en ligne, vous n'êtes pas sans savoir que la majorité (sans jeu de mots) du catalogue musical de l'iTunes Store est passé au format iTunes Plus, c'est-à-dire sans DRM et avec une qualité d'encodage supérieure. Cette bonne nouvelle s'accompagne néanmoins d'un petit détail à prendre en compte : les fichiers sont certes déprotégés, mais conservent néanmoins votre identifiant Apple qui est souvent votre adresse mail personnelle. Si ce point vous paraît nuire à votre vie privée, on peut toujours recommander l'utilisation de . Sorti à l'apparition des premiers fichiers iTunes Plus, cet outil ne semble plus être développé, mais fonctionne toujours : il suffit de lui indiquer un fichier M4A acheté sur l'iTunes Store et il le débarrassera de vos identifiants. En revanche, il ne permet pas le traitement de fichiers en masse.- Télécharger PrivaTunes pour Windows

- Venez discuter de ce dossier sur le forum Clubic