Les serveurs de commande tombent, les domaines sont saisis, les infrastructures sont démantelées. Pour contourner ces blocages, un nouveau botnet baptisé Aeternum s’appuie désormais sur la blockchain Polygon pour diffuser ses instructions. Un choix technique qui complique sérieusement les tentatives de neutralisation.

À l’échelle de son architecture, un botnet tient par son infrastructure de commande. Tant que les machines infectées savent où récupérer leurs instructions, le réseau fonctionne. Supprimez ces points de pilotage et l’ensemble se désorganise, ce qui explique pourquoi les opérations de démantèlement ciblent d’abord serveurs et domaines.

Avec Aeternum, le problème ne se pose plus. Plutôt que de sécuriser ses serveurs C2, ce loader de botnet analysé par Qrator Labs les supprime de l’équation et inscrit ses instructions sur la blockchain Polygon, un réseau public utilisé par de nombreuses applications décentralisées. Le canal de commande se fond ainsi dans une infrastructure distribuée qui, par conception, n’appartient à personne et dont le fonctionnement ne peut être suspendu par la saisie d’un serveur ou la fermeture d’un domaine.

Un botnet qui publie ses ordres sur la blockchain

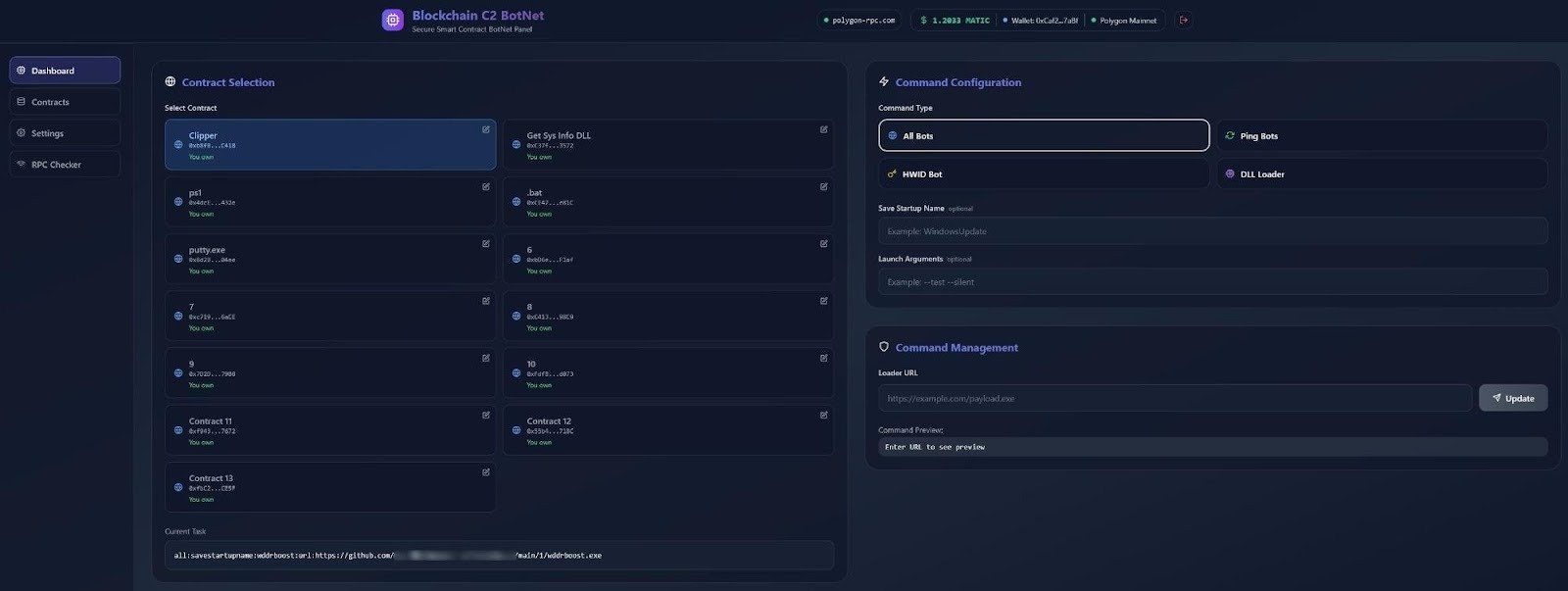

D’après les éléments publiés par Qrator Labs, Aeternum est un loader développé en C++ et vendu en kit sur des forums clandestins par un acteur utilisant le pseudonyme LenAI. Pour environ 200 dollars, l’offre inclut un exécutable déjà configuré et un panneau d’administration permettant de déployer et de gérer des contrats sur la blockchain Polygon, utilisés comme support de publication pour les instructions envoyées aux machines infectées.

Depuis cette interface, l’opérateur sélectionne un contrat, définit le type de commande à exécuter (chargement d’une DLL, exécution d’un script PowerShell ou d’un fichier batch, déploiement d’un stealer, d’un clipper ou d’un mineur), cible l’ensemble des bots ou un identifiant matériel précis, renseigne l’URL de la charge utile à télécharger, puis publie l’ordre sur la chaîne.

Une fois inscrite sur Polygon, l’instruction est récupérée par les bots, qui passent par des points d’accès publics pour lire les données du contrat, puis l’interprètent afin d’exécuter la commande. Comme ces informations sont répliquées sur de nombreux nœuds de la blockchain, il n’y a pas de serveur unique à saisir ou à couper pour empêcher l’accès aux ordres. Et puisque l’information est enregistrée sur une chaîne publique, la transaction confirmée ne peut plus être modifiée ni supprimée.

Le détenteur du portefeuille associé au contrat peut en revanche publier de nouvelles instructions via de nouvelles transactions pour une somme dérisoire, un dollar en jetons MATIC suffisant à produire environ 100 à 150 transactions de commande.

Une mutation du modèle de commande et contrôle

Le recours à la blockchain comme canal de commande n’est pas complètement inédit. En 2021, le botnet Glupteba utilisait déjà la blockchain Bitcoin pour stocker des domaines de secours chiffrés et fournir aux machines infectées un plan B en cas de défaillance des serveurs C2 traditionnels.

Dans le cas d’Aeternum, la logique évolue. La blockchain ne sert plus de solution de repli, elle devient l’infrastructure centrale de diffusion des instructions. Il n’existe donc plus de serveur principal à neutraliser ni de domaine à suspendre pour enrayer la coordination, ce qui change la nature du problème pour les autorités. On ne saisit pas une blockchain comme on saisit un serveur.

Cela ne signifie pas pour autant qu’Aeternum serait indestructible. Les machines compromises peuvent toujours être désinfectées, les flux surveillés et les opérateurs identifiés. Une méthodologie plus fastidieuse, soumise à des délais plus longs et nécessitant davantage de moyens humains comme financiers.

Source : Qrator Labs