Les cookies de session volés s’arrachent sur le dark web, permettant aux pirates de contourner l’authentification et d’accéder à des comptes sensibles. NordVPN intègre un nouvel outil de détection dans sa suite de protection pour alerter les internautes lorsqu’une session compromise apparaît dans des bases de données criminelles.

Après avoir intégré un détecteur d’adresses de cryptowallet frauduleuses, NordVPN complète sa fonction Protection Anti-menaces Pro avec une « Alerte de session détournée ». L’outil entend s’attaquer à une menace peu visible tant qu’elle n’a pas été exploitée : le vol de cookies de session. Ces jetons permettent à un site de vous identifier sans redemander votre mot de passe. Entre de mauvaises mains, ils contournent l’authentification à deux facteurs et ouvrent un accès direct à vos comptes, d’où leur valeur sur les marchés du dark web. Une évolution qui interroge sur ce qu’un VPN peut ou doit analyser pour protéger ses abonnés.

Comment NordVPN surveille les cookies de session

L’outil analyse les cookies utilisés lors de la navigation sur certains sites populaires. Avant toute vérification, leur nom, leur domaine et une partie de leur valeur sont hachés pour préserver la confidentialité, puis comparés à une vaste base alimentée par NordStellar, la plateforme de veille sur les cybermenaces de NordVPN. D’après l’éditeur, cette base recenserait plus de 130 milliards de cookies collectés dans des dépôts criminels.

Si un cookie compromis est détecté, l’analyse finale s’effectue directement sur l’appareil afin que les données complètes ne soient jamais transmises. En cas de correspondance, une alerte apparaît dans l’onglet concerné, accompagnée de recommandations pour sécuriser les comptes exposés, notamment en se déconnectant et en modifiant les mots de passe.

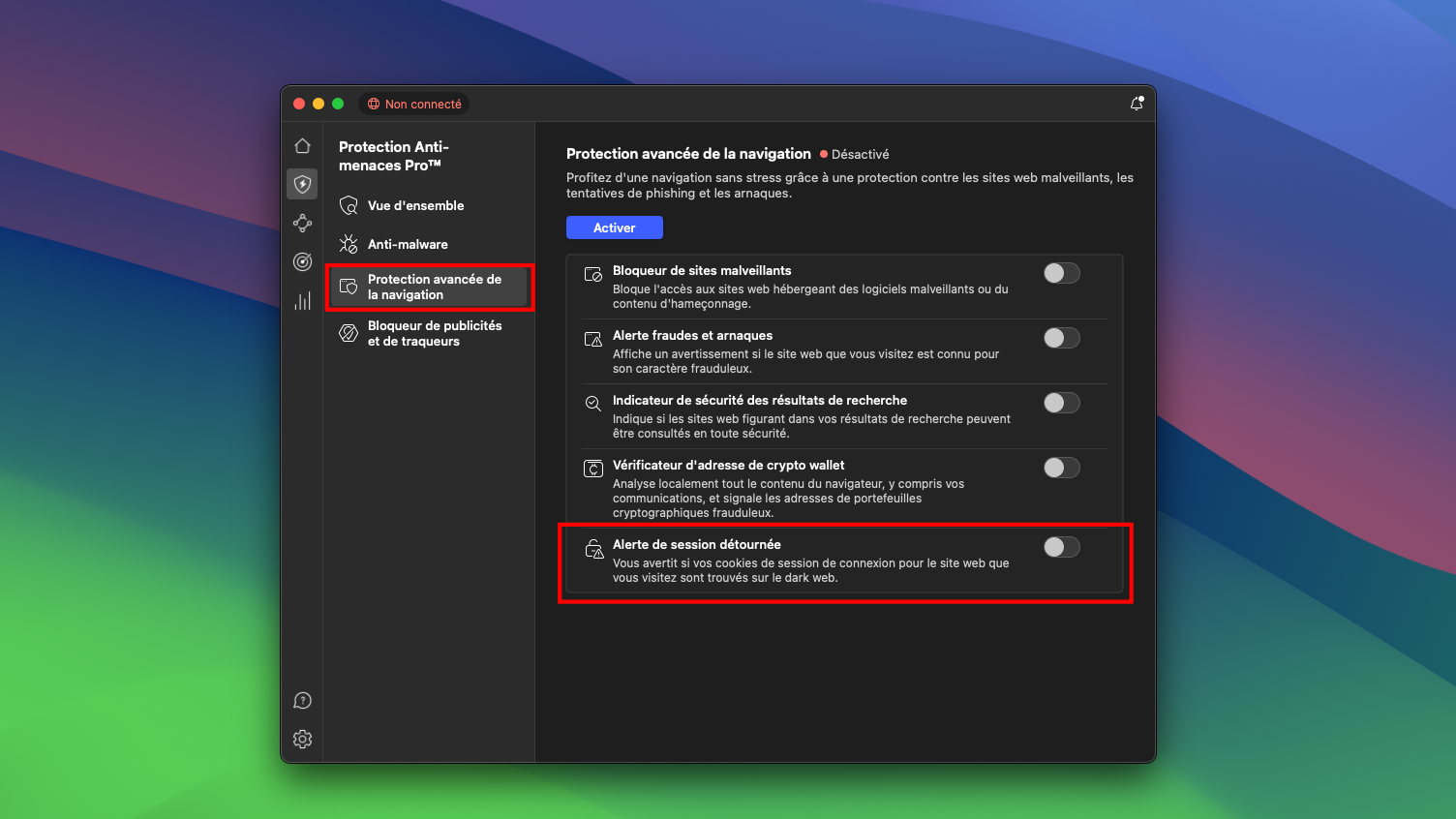

La fonctionnalité peut être activée dans l’application NordVPN, dans la section Protection Anti-menaces Pro, sous « Protection avancée de la navigation ».

Un VPN qui inspecte vos cookies, aide bienvenue ou terrain glissant ?

Historiquement, un VPN sert surtout à chiffrer le trafic et à masquer l’adresse IP. Ici, on s’éloigne de ce périmètre classique pour toucher directement à la sécurité du poste et du navigateur, avec un service dont le champ d’action s’approche désormais de celui d’un anti-malware léger ou d’un outil de veille de compromission.

Alors est-ce vraiment le rôle d’un VPN d’inspecter localement des artefacts de session pour les comparer à des bases criminelles ? D’un point de vue puriste, non. D’un point de vue marché, oui : la plupart des acteurs empilent aujourd'hui anti-pubs, DNS filtrants, détection de fuites ou analyse des téléchargements suspects.

Si vous décidez de vous en remettre à ces modules additionnels, la vraie question doit donc moins porter sur l’élargissement du périmètre que sur la qualité de l’implémentation et sur le niveau de transparence proposé à l’internaute. Pour fonctionner, l’outil observe les cookies présents sur l’appareil et en extrait des éléments partiels, hachés avant d’être comparés à une base interne. L’approche limite certes l’exposition des données, mais elle étend tout de même la surface de confiance accordée à l’application. D’où la nécessité d’obtenir des garanties solides en matière de sécurité et de confidentialité concernant le périmètre exact de l’analyse, les sites pris en charge, l’absence de conservation des jetons côté serveur et, idéalement, des audits indépendants (ce qui n’est pour l’instant pas le cas pour cette fonction spécifique).

On en profitera pour rappeler que les cookies de session eux-mêmes constituent un réel enjeu de cybersécurité. Une fois dérobés, ils permettent de contourner l’authentification forte et d’accéder à un compte comme si l’utilisateur était déjà connecté. Les infostealers en font commerce, donc détecter qu’un token identique circule dans des dumps peut contribuer à limiter la casse.

C’est utile, mais c’est surtout réactif : l’alerte ne se manifeste que quand le cookie a déjà été exfiltré et indexé quelque part. L’outil ne bloque pas le vol, ne révoque pas la session à votre place, et sa couverture dépend des navigateurs, des sites surveillés, des dépôts criminels accessibles à NordVPN ainsi que du délai d’actualisation de la base de données comparatives. Entre la compromission et son signalement, il peut ainsi s’écouler plusieurs heures, voire plusieurs jours.

Que faire en cas d’alerte de vol de cookies de session

Si l’outil signale qu’un cookie de session a fuité, il faut réagir sans attendre. Déconnectez-vous du service concerné sur tous vos appareils (ordinateur, smartphone, tablette) et remplacez votre mot de passe par un identifiant unique et solide. Invalidez les sessions encore actives si le site le permet (rubrique sécurité ou gestion des connexions), vérifiez les autres comptes liés à la même adresse mail, et activez l’authentification forte, idéalement avec une clé de sécurité FIDO2 ou une passkey plutôt qu’un SMS.

Profitez-en aussi pour sécuriser votre machine : mettez à jour votre système d’exploitation et vos applis, désinstallez les extensions douteuses ou dont vous ne vous servez pas, séparez les profils de navigateur pour les usages sensibles et, en cas de suspicion d’infection, lancez une analyse avec un antivirus fiable.

Source : NordVPN

- storage9000 serveurs

- language129 pays couverts

- lan10 connexions simultanées

- moodEssai gratuit 30 jours

- thumb_upAvantage : le réseau Mesh

NordVPN reste l’un des services les plus complets et les plus solides du marché grand public. Le fournisseur combine un réseau très étendu, des débits redevenus excellents avec NordLynx, une bonne richesse fonctionnelle et un ensemble de protections annexes qui dépassent désormais le simple tunnel VPN. Meshnet, la Protection anti-menaces Pro et la surveillance Dark Web renforcent un service déjà bien armé pour un usage quotidien intensif. L’ensemble reste convaincant, même si l’application manque encore d’indicateurs utiles pour affiner le choix des serveurs et pousse un peu trop vers une protection activée en continu.

- Très bonnes performances avec NordLynx

- Réseau de serveurs très étendu

- Meshnet vraiment pratique au quotidien

- Politique no-log auditée régulièrement

- Support réactif, avec assistance en français

- Pas d’indicateur de charge ou de latence par serveur

- Interface qui pousse à garder le VPN activé en permanence