Des chercheurs en sécurité informatique de Guardio Labs ont identifié une trentaine d'extensions malveillantes visant les navigateurs web Google Chrome et Microsoft Edge. Elles sont toutes disponibles depuis leur magasin d'extensions respectif.

Détournement d'affiliation

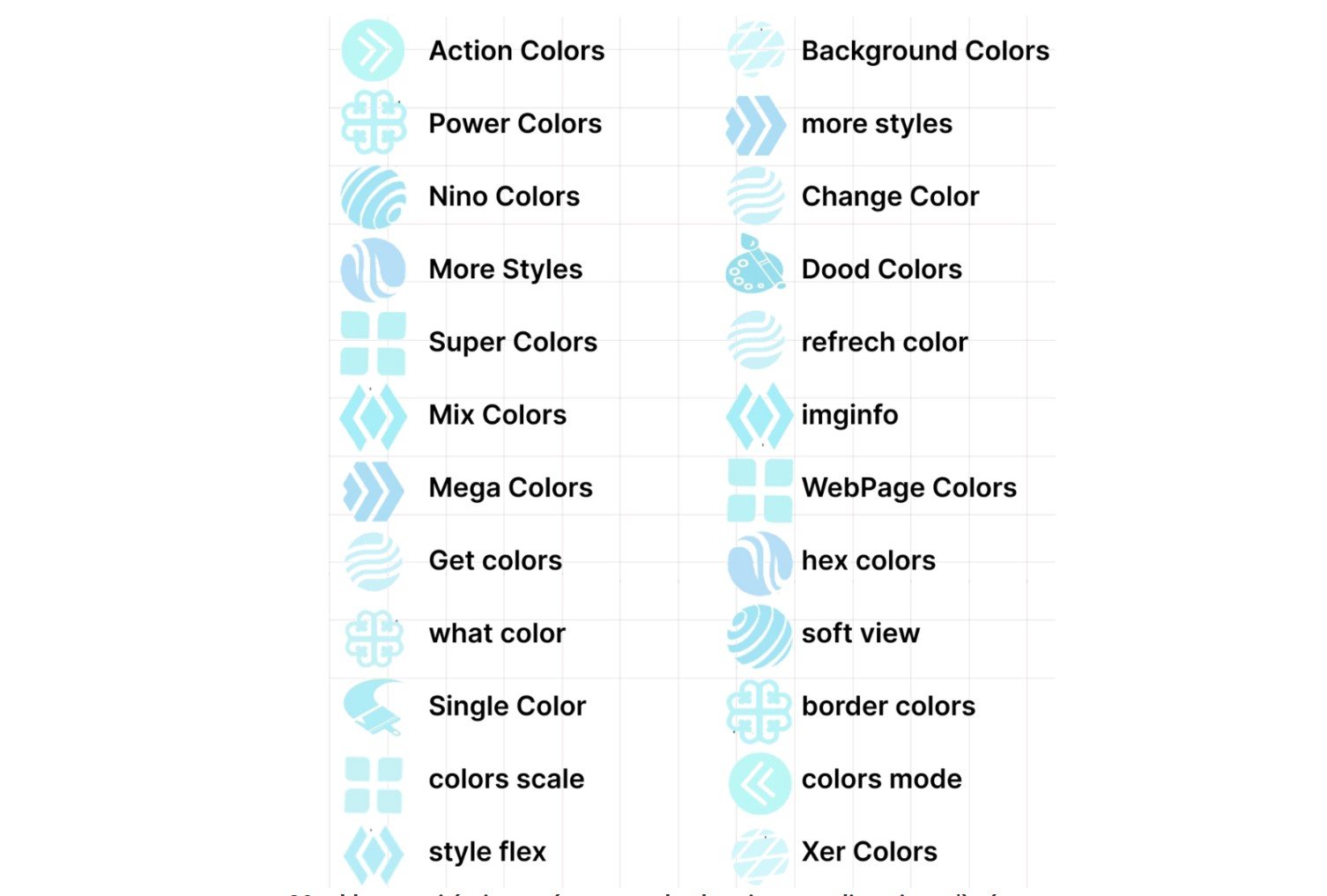

En cumulé, ces extensions ont été installées plusieurs millions de fois, révèle le rapport. Elles font toutes partie d'une même campagne de piratage et promettent aux utilisateurs de personnaliser le design, le thème et les couleurs de leur navigateur.

Ces extensions passent outre les systèmes de sécurité de Chrome et d'Edge, car elles ne contiennent aucun code malveillant à l'installation et passent ainsi sous les radars. Les utilisateurs sont invités à les installer par le biais de publicités. Sur certains sites, télécharger un logiciel ou regarder une vidéo n'est permis qu'en installant l'une de ces extensions, d'apparence anodine.

Mais celles-ci volent vos données de navigation et vos requêtes sur les moteurs de recherche. Elles redirigent également les utilisateurs vers des pages chargeant des scripts malveillants qui permettent alors à l'extension d'insérer des identifiants d'affiliation dans les adresses URL afin de s'octroyer une commission en cas d'achat sur un site marchand.

Des campagnes de phishing à venir ?

Selon les experts qui ont découvert cette campagne malveillante, baptisée « Dormant Colors », la technique qu'utilisent les pirates pourrait très bien être détournée pour effectuer des actions bien plus dangereuses que de l'affiliation.

Ils craignent que les utilisateurs soient redirigés vers de faux sites de phishing dont le but serait de subtiliser les identifiants et mots de passe pour des services populaires : Microsoft 365, Google Workspace, plateformes bancaires ou réseaux sociaux. Pour l'instant, les extensions n'adopteraient pas ce comportement, mais il suffirait de quelques scripts supplémentaires pour qu'elles soient en mesure de le faire.

Les extensions apparaissant sur l'image ci-dessous font partie de cette campagne malveillante. Elles devraient déjà avoir été supprimées, mais elles feront leur retour sous de nouveaux noms très prochainement, si ce n'est pas déjà le cas, prévoient les chercheurs.

Sources : BleepingComputer, Guardio