On s’imagine souvent qu’il suffit de « faire attention » pour protéger sa vie privée. Mais entre les cookies, les comptes par milliers et les mails promotionnels truffés de mouchards, nos alter ego en ligne s’éparpillent et finissent par nous échapper.

Nos vies numériques s’étirent et se ramifient un peu plus chaque jour, au rythme des comptes créés, des applis téléchargées et des formulaires remplis à la va-vite. Mais à force de les prêter à tous les services qui passent, nos identités prennent cher et on finit par perdre le contrôle de ce qu’elles racontent de nous.

Car une identité en ligne, ce n’est pas seulement une adresse mail ou un pseudo, mais l’ensemble des traces qu’on laisse en naviguant, des coordonnées qu’on renseigne, des préférences qu’on enregistre. Numéros de téléphone, identifiants, adresses IP et postales, profils de navigateur, cookies publicitaires, historiques d’achats et fragments de vie éparpillés composent ce portrait diffus que le web dessine à notre place. Et si, plutôt que de s’épuiser à tout effacer, on apprenait à soigner cet alter ego qu’on a laissé se construire (presque) tout seul ?

Consultez → Comparatif des meilleurs VPN

L’adresse mail, le fil conducteur de nos vies connectées

C’est souvent le premier boulet, celui qu’on traîne depuis des années. On l’a créée à la fac, sur un coin de table, et elle sert aujourd’hui à tout faire tourner. Compte bancaire, abonnement mobile, streaming, réseaux sociaux, démarches administratives, tout passe par elle. Votre adresse mail ne dit certes pas tout de vous, à plus forte raison si vous utilisez encore un vieux bichonloulou[@]hotmail.com (quoique…), mais on la présente un peu partout sans trop se poser de questions, et elle relie presque tout ce que vous faites en ligne.

Problème, chaque nouvelle inscription, au lieu de diluer ces traces, vient au contraire nourrir ce profil qui s’étoffe sans nous, jusqu’à raconter bien plus que ce qu’on a consenti à partager. En parallèle, plus une adresse est ancienne, plus elle a de chances de traîner dans les bases de données de toutes sortes de services, parfois compromises, parfois revendues à des partenaires ou à des courtiers en données. Résultat, quand une fuite se déclare, c’est la boîte de réception qui trinque.

Ce que nos traces racontent à notre place

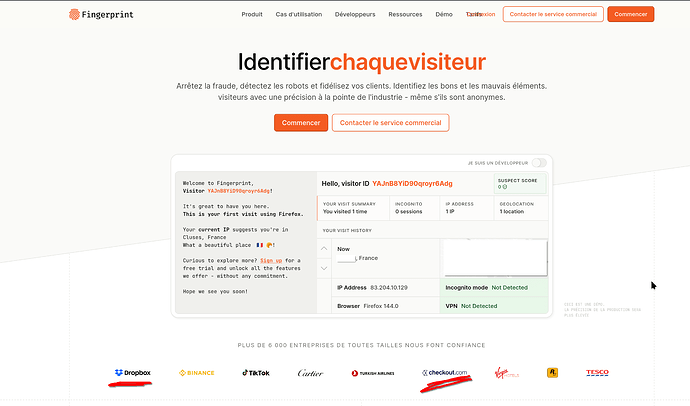

Mais l’adresse mail n’est en réalité qu’une pièce d’un puzzle bien plus grand. Les cookies enregistrent nos habitudes de navigation, les pixels de suivi intégrés dans les mails promotionnels envoient une foule d’informations à l’expéditeur (heure exacte de lecture, type d’appareil, client de messagerie, résolution d’écran, parfois même adresse IP), et le fingerprinting assemble les caractéristiques techniques de nos appareils (système d’exploitation, navigateur, extensions installées, taille d’écran, fuseau horaire, polices de caractères enregistrées) pour en tirer une empreinte unique qui permet aux sites web de reconnaître un visiteur, même sans cookies.

À cela s’ajoutent les numéros de téléphone réclamés à tout bout de champ, souvent sous prétexte de sécurité, mais bien utiles pour la publicité ciblée. Pris isolément, ces éléments peuvent sembler futiles, mais mis bout à bout, ils dressent un profil d’une précision étonnante, parfois plus fidèle que celui qu’on construirait soi-même.

Des réflexes à adopter pour reprendre le contrôle

Doit-on pour autant paniquer ? Non. Il faut simplement accepter que vous ne pourrez pas empêcher toute collecte de données, ni tout effacer a posteriori, sauf à déserter définitivement le web. Et encore.

Mais vous pouvez vous réorganiser, en commençant par cloisonner vos usages. Gardez une adresse principale pour les démarches officielles et les comptes importants, et redirigez le reste vers des alias afin de mieux répartir les traces que vous laissez derrière vous. Dans l’idéal, créez un alias par service ou par site pour repérer rapidement qui revend vos données et couper court dès que la boîte mail s’emballe. Pour les inscriptions ponctuelles, préférez les adresses jetables qui servent uniquement à valider un compte avant d’expirer ; vous pouvez aussi recourir à des numéros jetables pour les vérifications par SMS, ou à des générateurs d’identités complètes quand vous voulez totalement isoler une interaction.

Séparez aussi vos profils de navigation selon les contextes pour limiter les croisements. Un pour le travail, un pour les achats, un pour les activités plus personnelles. En isolant les environnements, vous éviterez le mélange des cookies et compliquerez la tâche des régies publicitaires qui cherchent à tout relier. Activez des bloqueurs de publicités et de traqueurs, désactivez le chargement automatique des images dans vos mails pour échapper aux pixels de suivi, refusez les permissions superflues dans les applications, et vous réduirez déjà une bonne partie du bruit autour de votre activité.

Enfin, pour aller plus loin, vous pouvez brouiller un peu les pistes en activant les outils de confidentialité intégrés aux navigateurs, qui limitent la collecte d’informations techniques ou brouillent volontairement certains paramètres visibles comme la résolution d’écran, le fuseau horaire ou la configuration système. Certains, comme Firefox ou Brave, ajoutent même des marges artificielles autour des pages pour éviter l’identification par la taille de la fenêtre. Vous pouvez aussi passer par un VPN qui masque l’adresse IP et donc la localisation, ce qui réduit les recoupements entre identité et parcours de navigation. Mieux vaut toutefois privilégier un service de confiance, les VPN gratuits ayant parfois tendance à consigner les connexions ou à revendre les données qu’ils promettent de protéger. Cela ne règle pas tout, mais coupe déjà un bon nombre de ponts invisibles entre vos comptes et vos activités. Évidemment, cela ne règle pas tout, mais la manip coupe déjà un bon nombre de ponts invisibles entre vos comptes et vos activités.