| Il y a, en informatique, de nombreuses manipulations jugées on ne peut plus simples par l'utilisateur averti. Pour autant, il a bien fallu un jour apprendre à les effectuer ! Sous la forme de fiches pratiques, nous offrons à ceux qui font leurs débuts aujourd'hui un document synthétique pour réaliser l'une ou l'autre de ces tâches élémentaires. Les plus aguerris de nos lecteurs pourront également profiter de ce nouveau service pour rediriger les demandes d'aide qui leur sont adressées. |

Fiche pratique : Protéger un dossier par chiffrement

Les données informatiques attisent de plus en plus de convoitises et protéger les plus sensibles d'entre elles devient indispensable dans certains métiers. Le particulier quelque peu méfiant peut également ressentir le besoin de mettre ses données à l'abri des pirates, notamment.Une solution relativement simple s'impose alors : le cryptage de vos données, ou chiffrement. Dans ce domaine, un logiciel fait figure de référence : TrueCrypt. Gratuit, complet, multi plates-formes et simple d'utilisation, ce logiciel servira de support à ce tutoriel.

Etape 1 : Téléchargement et installation

2. Lancez l'installation du logiciel (mode « Install »).

3. Téléchargez, sur la même page, le patch français.

Décompressez le fichier téléchargé et copiez « Language.fr » dans le dossier d'installation de TrueCrypt (C:Program FilesTrueCrypt). La traduction n'est malheureusement pas complète, mais vous sera tout de même très utile.

Etape 2 : Création d'un volume

Pour mettre à l'abri vos documents les plus précieux, la solution la plus simple consiste à créer un lecteur virtuel qui sera protégé par le logiciel. Pour cela, voici les étapes à suivre :

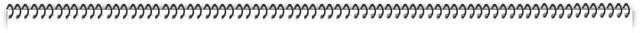

1. Au démarrage du logiciel, choisissez une lettre de lecteur et cliquez sur « Créer un volume ».

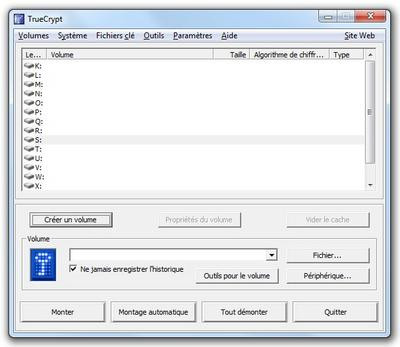

2. Choisissez ensuite la première méthode proposée (« Create an encrypted file container »).

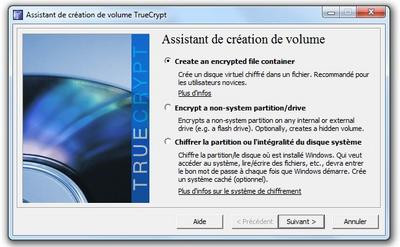

3. Sélectionnez le volume standard ou le volume caché ; ce dernier sera à la fois protégé par mot de passe, mais également invisible sur votre ordinateur.

4. Choisissez un emplacement pour le volume TrueCrypt dans votre ordinateur.

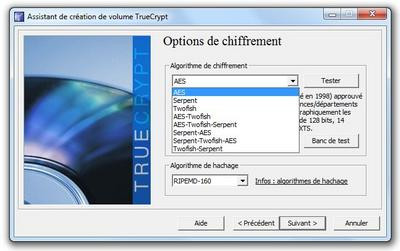

Etape 3 : Choix de la méthode de chiffrement

Le chiffrement est l'étape la plus importante de la protection de vos données. Le choix de la méthode à employer va conditionner à la fois la qualité de la protection, mais également la durée de l'opération. Trois algorithmes sont disponibles : AES, Serpent et Twofish. Toutes ces méthodes génèrent des clés codées sur 256 bits et offrent un très bon niveau de sécurité. Pour les plus paranoïaques d'entre vous, sachez qu'il est possible de combiner deux, voire trois de ces méthodes entre elles.

Trois méthodes sont également proposées pour le « hashage » (RIPEMD-160, SHA-512, Whirlpool). Cette fonction permet de vérifier l'intégrité et la validité de la clé utilisée. RIPEMD-160 génère une signature sur 160 bits, tout comme la fonction SHA-512. La fonction Whirlpool produit quant à elle des empreintes sur 512 bits.

Etape 4 : Options du volume

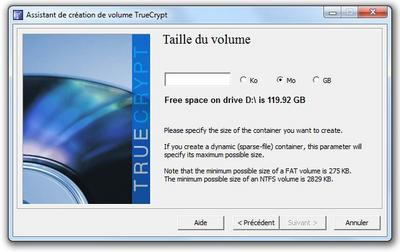

Les prochaines étapes consistent à définir les options du volume crypté que vous allez créer.

1. Commencez par définir la taille de l'unité cryptée. Veillez à sélectionner un espace suffisant pour accueillir toutes les données que vous comptez protéger.

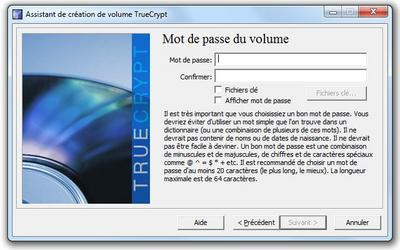

2. Définissez ensuite le mot de passe du volume. Celui-ci doit être le plus complexe possible : n'hésitez pas à utiliser des caractères spéciaux, tout en étant sûr de retenir votre mot de passe.

3. Vous pouvez également choisir de générer un mot de passe à partir d'un fichier. Attention, dans ce cas, ce fichier ne doit en aucun cas être effacé ou même modifié.

4. Définissez enfin le système de fichier pour l'unité cryptée, FAT ou NTFS. Lancez alors le formatage de l'unité.

Etape 5 : Montage et utilisation du volume

Pour utiliser votre unité cryptée, il faut maintenant la « monter ». Voici comment :

1. Dans la partie inférieure de la fenêtre principale du logiciel, cliquez sur « Fichier ».

2. Explorez vos dossiers à la recherche de votre unité cryptée.

3. Une fenêtre vous demande alors votre mot de passe : entrez-le (ou indiquez le chemin vers votre fichier-clé).

L'unité apparaît alors dans la liste. Double-cliquez dessus pour l'ouvrir et y déposer les fichiers que vous souhaitez protéger. Ceci fait, vous pouvez démonter le volume.

Crypter un disque dur ?

Si nous vous avons indiqué la méthode permettant de construire une unité virtuelle de stockage cryptée, TrueCrypt permet également de chiffrer toute une partition, qu'elle contienne le système d'exploitation ou non. Dans ce dernier cas, ce sont des disques durs externes ou une partition de données que vous pouvez protéger par cryptage. Si vous décidez de crypter votre disque-système, c'est à dire la partition sur laquelle est installé Windows, alors quiconque cherchant à l'utiliser devra entrer le mot de passe choisi et ce, à chaque démarrage de Windows. La protection est dans ce cas bien plus efficace que le simple mot de passe d'ouverture de session que propose le système d'exploitation de Microsoft, mais également plus risquée : si vous oubliez votre mot de passe, impossible de récupérer quelque donnée que ce soit !