L'éditeur en sécurité Sophos pointe du doigt un malware qui circule actuellement par le biais d'un email suffisamment crédible à première vue pour tromper certains internautes. Le courriel se présente comme une notification de tag sur une photo publiée sur Facebook.

Le groupe d'hacktivistes Anonymous refait parler de lui en ciblant, pour la seconde fois depuis le mois de juin, les serveurs de plusieurs compagnies pétrolières. Les pirates accusent ces entreprises d'être responsables de la fonte des calottes glaciaires de l'Arctique.

Deux communautés en ligne viennent d'annoncer avoir été piratées : d'un côté, les forums de NVIDIA et, de l'autre, ceux de Phandroid, un espace dédié à l'OS de Google. Dans les deux cas, des données utilisateurs ont été compromises.

Piqure de rappel. Ce lundi 9 juillet, les autorités américaines doivent déconnecter les serveurs utilisés pour lutter contre le cheval de Troie DNSChanger. A cette occasion, le FBI met en garde les utilisateurs et rappelle que 275 000 postes pourraient être coupés du Web.

Le FBI a réalisé hier un coup de filet international dans un trafic de numéros de cartes de crédits et coordonnées bancaires volés. 24 personnes ont été arrêtées aux Etats-Unis et en Europe.

Deux des membres du groupe LulzSec arrêtés par le FBI lors des derniers mois ont plaidé coupable aujourd'hui, devant le tribunal britannique qui les voyait comparaitre. Les autres membres jugés en même temps qu'eux ont quant à eux nié toutes les accusations.

Une action collective (class action) vient d'être lancée aux Etats-Unis à l'encontre du réseau social professionnel LinkedIn. Au cœur de la plainte, le défaut de sécurisation du service qui a permis à des pirates de s'approprier plusieurs millions de mots de passe d'utilisateurs.

La justice américaine a décidé de mettre en examen Ryan Cleary, 20 ans, pour avoir dérobé des informations personnelles et attaqué des serveurs appartenant à plusieurs groupes privés. Il risque jusqu'à 25 ans de prison.

Echaudé par la fuite de 6,5 millions de mots de passe dans la nature la semaine dernière, le réseau social professionnel LinkedIn a annoncé travailler sur un renforcement de la sécurité de son service. Il a également ajouté collaborer activement avec le FBI.

L'éditeur Symantec rapporte que le malware Flame, qui agite la Toile et les experts en sécurité depuis deux semaines, aurait initié une procédure d'autodestruction visant à le faire disparaître des machines contaminées. Il pourrait s'agir d'une méthode destinée à effacer les traces du malware, pour empêcher une étude approfondie.

Alors que LinkedIn a confirmé il y a quelques heures le vol de 6,5 millions de mots de passe chiffrés sur ses serveurs, c'est au tour du site de rencontres eHarmony d'être victime d'une fuite similaire, concernant cette fois 1,5 millions de mots de passe. Il s'agirait du même pirate que pour l'affaire LinkedIn.

Un internaute a déclaré sur un forum russe avoir mis la main sur 6 458 020 mots de passe chiffrés de membres inscrits sur la plateforme LinkedIn. La méthode pour sécuriser les mots de passe ne serait pas infaillible, selon les premiers témoignages recueillis sur la Toile.

Microsoft a publié ce dimanche une mise jour d'urgence à destination de Windows, visant à corriger une faille qui permettait au malware Flame de détourner une signature numérique de l'éditeur pour faciliter son installation sur l'ordinateur.

Pointé du doigt par Kaspersky en début de semaine, le malware Flame n'a pas attendu aussi longtemps pour attaquer ses cibles. En première ligne, l'Iran qui, une fois n'est pas coutume, a affirmé être confronté au problème depuis le mois dernier.

Après Duqu et Stuxnet, voici Flame, un nouveau cheval de Troie présenté comme très dangereux par les experts de Kaspersky Lab. Très sophistiqué, ce malware destiné à réaliser des cyber-attaques a déjà pris pour cibles plusieurs pays du Moyen-Orient, dont l'Iran.

Après le FBI, c'est au tour de Google de s'engager dans la traque du malware DNSChanger, qui risque de couper du Net des centaines de milliers d'internautes. La firme de Mountain View va afficher des alertes aux utilisateurs infectés sur les pages de résultats de son moteur de recherche.

Apple continue sa lutte contre le malware Flashback et publie un correctif à destination des utilisateurs de Mac OS X 10.5.

L'éditeur en sécurité mobile Lookout a mis le doigt sur un nouveau moyen utilisé par les hackers pour propager des malwares sur des terminaux Android : ces derniers utilisent une méthode proche de celle existant déjà sur les ordinateurs, qui consiste à charger un logiciel malveillant lorsqu'un site Web spécifique est visité.

Un article publié par le New Yorker met en avant le fait que le hacker GeoHot a rencontré l'année dernière les ingénieurs de Sony, probablement pour évoquer le jailbreak de la Playstation 3. En plein coeur du hack du PSN, George Hotz aurait été invité pour parler sécurité.

Initialement prévue pour le 8 mars, la fermeture des serveurs permettant au malware DNS Changer de fonctionner a finalement été repoussée au mois de juillet. Le FBI profite de cette prolongation pour rappeler aux internautes de vérifier si leur machine n'est pas infectée.

L'éditeur en sécurité Sophos met en garde les utilisateurs d'un terminal Android contre une fausse application se faisant passer pour Instagram. Le malware est disponible par l'intermédiaire d'un site russe qui reproduit le site officiel de l'application.

Alors qu'Apple et plusieurs éditeurs en sécurité viennent de publier des correctifs pour venir à bout du cheval de Troie Flashback, un nouveau malware s'invite actuellement sur Mac OS X. Son nom : Backdoor.OSX.SabPub.a.

Lors d'une audience qui s'est tenue vendredi dernier aux Etats-Unis dans le cadre de l'affaire Megaupload, l'hébergeur de fichiers Carpathia Hosting a été pointé du doigt par les avocats représentant le gouvernement américain, qui estiment que l'entreprise a une part de responsabilité dans les pratiques du cyberlocker. Carpathia pourrait à son tour faire l'objet de poursuites judiciaires.

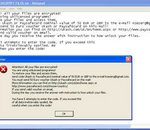

Un virulent cheval de Troie se fait actuellement une place sur la Toile, et gagne progressivement l'Europe : nommé Trojan.Encoder, ce malware fonctionne sur le même principe que les « Winlock » et chiffre les données présentes sur l'ordinateur vérolé pour ensuite monnayer leur déblocage.

Apple a finalement publié hier soir une mise à jour de sécurité, sobrement baptisée « Java for OS X 2012-003 », qui « supprime les variantes les plus répandues du logiciel malveillant Flashback ».

Alors qu'Apple vient de déclarer travailler sur un outil permettant de détecter et supprimer le cheval de Troie Flashback qui infecte des centaines de milliers de Macs, l'éditeur en sécurité Kasperky a, de son côté, lancé sa propre solution de désinfection.

Service de sauvegarde de texte en ligne très prisé par les groupes de hackers, Pastebin semble décidé à redorer son blason : son fondateur a annoncé qu'un contrôle serait prochainement effectué en amont pour supprimer les « informations sensibles ».

Des chercheurs de l'université américaine de Drexel ont découvert que le retour d'une Xbox 360 à ses réglages d'usine n'effaçait pas toutes les données enregistrées par son utilisateur. Parmi elles se trouveraient les coordonnées bancaires éventuellement entrées par son propriétaire. Résultat : avec un peu de pratique, un acheteur d'occasion peut mettre la main sur les données.

L'ancien responsable de la cyber sécurité à la Maison Blanche met à nouveau en garde les autorités contre les risques de cyber attaques.